DMZ verstehen – Demilitarisierte Zone (DMZ-Netzwerk)

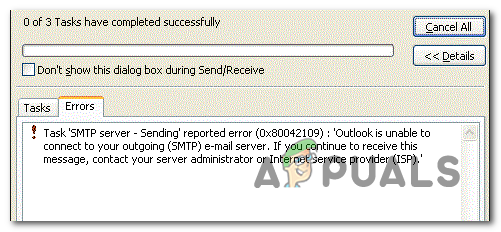

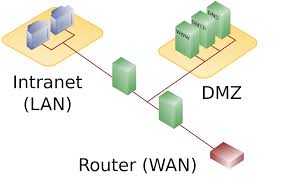

In der Computersicherheit ist eine DMZ (manchmal auch als Perimeternetzwerk bezeichnet) ein physisches oder logisches Subnetzwerk, das die nach außen gerichteten Dienste einer Organisation enthält und einem größeren, nicht vertrauenswürdigen Netzwerk, normalerweise dem Internet, zugänglich macht. Der Zweck einer DMZ besteht darin, dem lokalen Netzwerk (LAN) einer Organisation eine zusätzliche Sicherheitsebene hinzuzufügen. ein externer Angreifer hat nur Zugriff auf Geräte in der DMZ und nicht auf irgendeinen anderen Teil des Netzwerks. Der Name leitet sich vom Begriff der „demilitarisierten Zone“ ab, einem Gebiet zwischen Nationalstaaten, in dem militärische Aktionen nicht erlaubt sind.

Es ist gängige Praxis, eine Firewall und eine demilitarisierte Zone (DMZ) in Ihrem Netzwerk zu verwenden, aber viele Leute, selbst IT-Experten, verstehen nicht wirklich warum, abgesehen von einer vagen Vorstellung von Halbsicherheit.

Die meisten Unternehmen, die ihre eigenen Server hosten, betreiben ihre Netzwerke mit einer DMZ, die sich am Perimeter ihres Netzwerks befindet und normalerweise auf einer separaten Firewall als halb vertrauenswürdiger Bereich für Systeme arbeitet, die mit der Außenwelt verbunden sind.

Warum gibt es solche Zonen und welche Arten von Systemen oder Daten sollten sich darin befinden?

Um echte Sicherheit zu gewährleisten, ist es wichtig, den Zweck einer DMZ klar zu verstehen.

Die meisten Firewalls sind Sicherheitsgeräte auf Netzwerkebene, normalerweise eine Appliance oder eine Appliance in Kombination mit Netzwerkgeräten. Sie sollen eine granulare Zugangskontrolle an einer Schlüsselstelle in einem Unternehmensnetzwerk bieten. Eine DMZ ist ein Bereich Ihres Netzwerks, der von Ihrem internen Netzwerk und dem Internet getrennt, aber mit beiden verbunden ist.

Eine DMZ soll Systeme hosten, die über das Internet zugänglich sein müssen, jedoch auf andere Weise als Ihr internes Netzwerk. Die Verfügbarkeit des Internets auf Netzwerkebene wird durch die Firewall gesteuert. Der Grad der Verfügbarkeit des Internets auf Anwendungsebene wird durch Software gesteuert, die in Wirklichkeit eine Kombination aus Webserver, Betriebssystem, benutzerdefinierter Anwendung und häufig Datenbanksoftware ist.

Die DMZ ermöglicht normalerweise einen eingeschränkten Zugriff aus dem Internet und aus dem internen Netzwerk. Interne Benutzer müssen typischerweise auf Systeme innerhalb der DMZ zugreifen, um Informationen zu aktualisieren oder dort gesammelte oder verarbeitete Daten zu verwenden. Die DMZ soll der Öffentlichkeit den Zugang zu Informationen über das Internet ermöglichen, jedoch in begrenztem Umfang. Aber da es dem Internet und einer Welt von genialen Menschen ausgesetzt ist, besteht ein ständiges Risiko, dass diese Systeme kompromittiert werden können.

Eine Kompromittierung hat zwei Auswirkungen: Erstens könnten Informationen über das/die exponierten System(e) verloren gehen (dh kopiert, zerstört oder beschädigt werden) und zweitens kann das System selbst als Plattform für weitere Angriffe auf sensible interne Systeme verwendet werden.

Um das erste Risiko zu mindern, sollte die DMZ den Zugriff nur über eingeschränkte Protokolle zulassen (zB HTTP für normalen Webzugriff und HTTPS für verschlüsselten Webzugriff). Dann müssen die Systeme selbst sorgfältig konfiguriert werden, um Schutz durch Berechtigungen, Authentifizierungsmechanismen, sorgfältige Programmierung und manchmal Verschlüsselung zu bieten.

Überlegen Sie, welche Informationen Ihre Website oder Anwendung sammelt und speichert. Das kann verloren gehen, wenn Systeme durch gängige Webangriffe wie eine SQL-Injection, Pufferüberläufe oder falsche Berechtigungen kompromittiert werden.

Um das zweite Risiko zu mindern, sollten DMZ-Systeme von Systemen tiefer im internen Netzwerk nicht als vertrauenswürdig eingestuft werden. Mit anderen Worten, DMZ-Systeme sollten nichts über interne Systeme wissen, obwohl einige interne Systeme möglicherweise über DMZ-Systeme Bescheid wissen. Darüber hinaus sollten DMZ-Zugriffskontrollen DMZ-Systemen nicht erlauben, Verbindungen weiter in das Netzwerk einzuleiten. Stattdessen sollte jeder Kontakt zu DMZ-Systemen durch interne Systeme initiiert werden. Wenn ein DMZ-System als Angriffsplattform kompromittiert wird, sollten die einzigen für es sichtbaren Systeme andere DMZ-Systeme sein.

Es ist von entscheidender Bedeutung, dass IT-Manager und Geschäftsinhaber die möglichen Arten von Schäden an im Internet ausgesetzten Systemen sowie die Schutzmechanismen und -methoden wie DMZs verstehen. Eigentümer und Manager können nur dann fundierte Entscheidungen darüber treffen, welche Risiken sie eingehen möchten, wenn sie genau wissen, wie effektiv ihre Tools und Prozesse diese Risiken mindern.

![[FIX] Problem beim Starten von LenovoBatteryGaugePackage.dll – Appuals.com](https://okidk.de/wp-content/uploads/2020/07/LenovoBatteryGaugePackage.png)