Einrichten der Bindung als privater DNS-Server unter RHEL 8

In Computer- und Netzwerksystemen ist dies notwendig, weil, obwohl die FQDNs Computer (Clients) greifen auf Ressourcen oder Dienste auf anderen Computern (Servern) zu, die auf IP-Adressen basieren.

In dieser Hinsicht a DNS Der Server (auch als Nameserver bezeichnet) verwaltet ein Verzeichnis von FQDNs und übersetzt sie in IP-Adressen; Es kann auch eine IP-Adresse zurückgeben, wenn a Hostname / FQDN wird gestellt. Es gibt verschiedene Arten von DNS-Servern, einschließlich des autorisierenden Nameservers, des Caching-Nameservers und vieler anderer.

In diesem Artikel werden wir Sie durch die Schritte zum Installieren und Konfigurieren eines privaten / internen, autorisierenden DNS-Servers führen RHEL 8 mit BINDEN Quelloffene Software.

Bedarf:

- RHEL 8 mit minimaler Installation

- RHEL 8 mit aktiviertem RedHat-Abonnement

- RHEL 8 mit statischer IP-Adresse

Meine Testumgebung:

Domain: tecmint.lan DNS Server IP and hostname: 192.168.56.100, dns-primary.tecmint.lan DNS Client IP and hostname: 192.168.56.104, tecmint.tecmint.lan

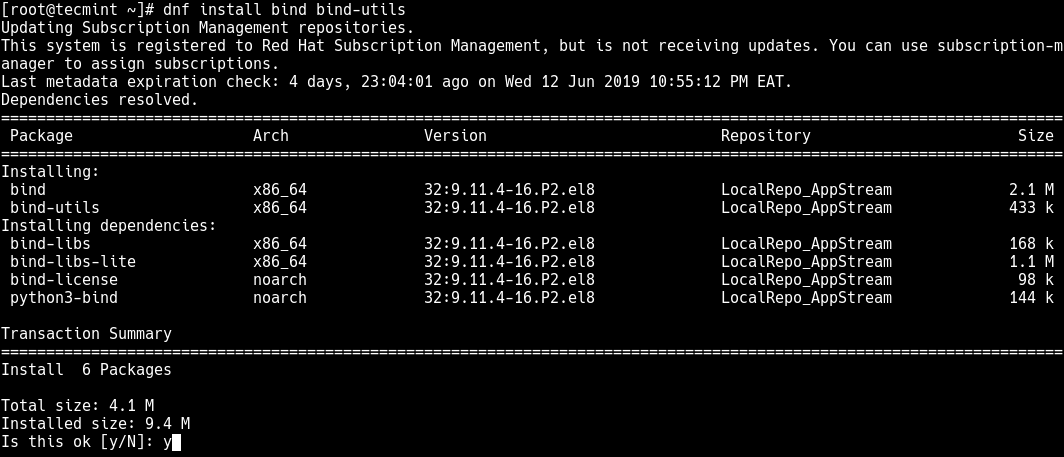

Schritt 1: Installieren von Bind DNS auf RHEL 8

1. Installieren binden Führen Sie mit den folgenden Dienstprogrammen auf Ihrem Server den folgenden Befehl cdnf aus.

# dnf install bind bind-utils

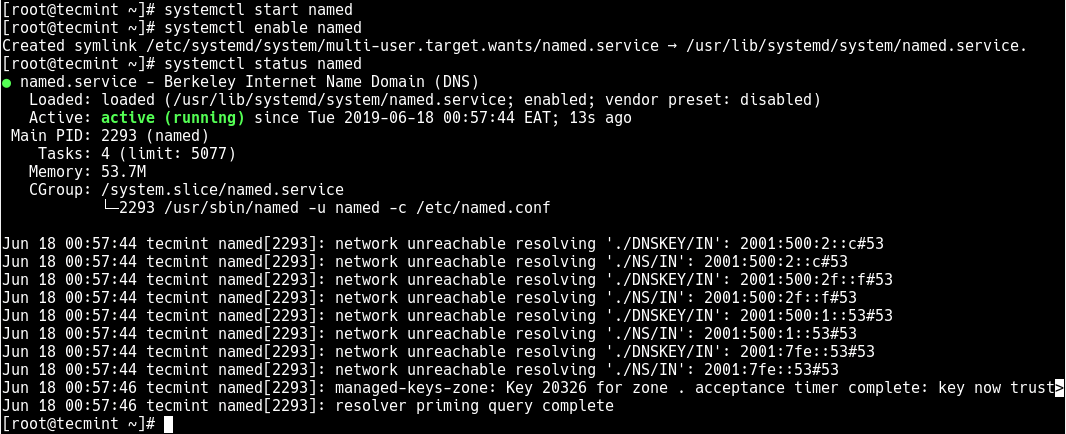

2. Starten Sie als Nächstes den DNS-Dienst und aktivieren Sie ihn beim Systemstart beim automatischen Start. Überprüfen Sie mithilfe der systemctl-Befehle, ob er aktiv ist.

# systemctl start named # systemctl enable named # systemctl status named

Schritt 2: Konfigurieren von BIND DNS auf RHEL 8

3. Konfigurieren DNS binden Server, müssen Sie zuerst eine Sicherungskopie der ursprünglichen Konfigurationsdatei erstellen /etc/named.conf mit dem folgenden Befehl cp.

# cp /etc/named.conf /etc/named.conf.orig

4. Jetzt offen /etc/named.conf Konfigurationsdatei zum Bearbeiten mit Ihrem bevorzugten Befehlszeilentexteditor wie folgt.

# vi /etc/named.conf

Unter dem options Konfigurationsabschnitt, kommentieren Sie die folgenden Zeilen aus.

options {

#listen-on port 53 { 127.0.0.1; };

#listen-on-v6 port 53 { ::1; };

directory "/var/named";

5. Als nächstes suchen Sie nach dem allow-query Parameter und setzen Sie seinen Wert auf Ihr Netzwerk, was bedeutet, dass nur Gastgeber in Ihrem lokalen Netzwerk kann den DNS-Server abfragen.

allow-query {localhost; 192.168.56.0/24}

Schritt 3: Erstellen der Vorwärts- und Rückwärts-DNS-Zonen

EIN Vorwärtszone ist wo die Hostname (oder FQDN) zu IP-Adressbeziehungen werden gespeichert; Es gibt eine IP-Adresse mit dem zurück Hostname. Beachten Sie, dass normal DNS Abfragen sind Forward-Lookup-Abfragen. Auf der anderen Seite a Reverse Zone gibt die zurück FQDN eines Hosts basierend auf seiner IP-Adresse.

6. Um das zu definieren nach vorne und umkehren Zonen, fügen Sie die folgenden Zeilen am Ende der /etc/named.conf Datei.

//forward zone

zone "tecmint.lan" IN {

type master;

file "tecmint.lan.db";

allow-update { none; };

allow-query {any; }

};

//backward zone

zone "56.168.192.in-addr.arpa" IN {

type master;

file "tecmint.lan.rev";

allow-update { none; };

allow-query { any; }

};

Lassen Sie uns kurz die Optionen in den obigen Zonenkonfigurationen erläutern:

- Art: Definiert die Rolle dieses Servers für die Zone. Der Wert “Meister”Bedeutet, dass es sich um einen autorisierenden Server handelt, auf dem die Masterkopie der Zonendaten verwaltet wird.

- Datei: Gibt die Datenbankdatei der Zone an.

- Erlaube-Update: Gibt die Hosts an, die dynamische DNS-Updates für Masterzonen senden dürfen. Keine in diesem Fall.

Schritt 4: Erstellen einer Weiterleitungs-DNS-Zonendatei

7. Erstellen Sie zunächst eine Vorwärtszone Datei unter der / var / named Verzeichnis.

# vi /var/named/tecmint.lan.db

Fügen Sie die folgende Konfiguration hinzu.

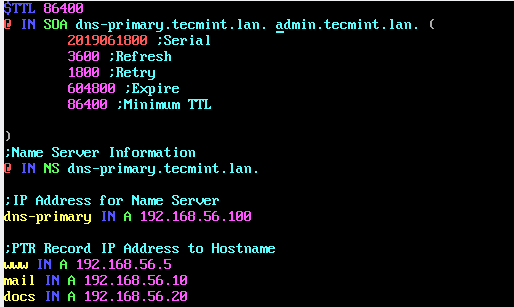

$TTL 86400

@ IN SOA dns-primary.tecmint.lan. admin.tecmint.lan. (

2019061800 ;Serial

3600 ;Refresh

1800 ;Retry

604800 ;Expire

86400 ;Minimum TTL

)

;Name Server Information

@ IN NS dns-primary.tecmint.lan.

;IP for Name Server

dns-primary IN A 192.168.56.100

;A Record for IP address to Hostname

www IN A 192.168.56.5

mail IN A 192.168.56.10

docs IN A 192.168.56.20

Lassen Sie uns kurz die obige Zonendefinition und die Parameter erklären.

- TTL: Gibt die Lebensdauer des. an RR und $ TTL Direktive gibt einen Standard TTL für jeden RR ohne einen bestimmten TTL-Satz.

- @: Es ist ein Alias für den Domainnamen (z tecmint.lan) in der Hauptkonfigurationsdatei definiert.

- IM: bedeutet das Internet.

- SOA: gibt die an Beginn der Autorität: Wer ist der maßgebliche Nameserver?dns-primary.tecmint.lan), die Kontaktinformationen des Administrators (admin.tecmint.lan, das @ Zeichen wird durch einen Punkt ersetzt) und andere verwandte Informationen.

- NS: bedeutet Nameserver.

- Seriennummer: Dieser Wert wird vom DNS-Server verwendet, um zu überprüfen, ob der Inhalt einer bestimmten Zonendatei aktuell ist.

- Aktualisierung: Gibt an, wie oft ein Slave-DNS-Server eine Zonenübertragung vom Master durchführen soll.

- Wiederholen: Gibt an, wie oft ein Slave eine fehlgeschlagene Zonenübertragung wiederholen soll.

- Verfallen: legt fest, wie lange ein Slave-Server warten soll, bevor er eine Client-Anfrage beantwortet, wenn ein Master nicht erreichbar ist.

- Minimum: Legt die minimale TTL für die Zone fest.

- EIN: Eine Hostadresse.

Schritt 5: Erstellen einer Reverse DNS-Zonendatei

8. Ähnlich erstellen Sie eine Umkehrzone Datei unter der / var / named Verzeichnis.

# vi /var/named/tecmint.lan.rev

Fügen Sie dann die folgenden Zeilen hinzu. Hier die PTR ist das Gegenteil von EIN Datensatz, mit dem eine IP-Adresse einem Hostnamen zugeordnet wird.

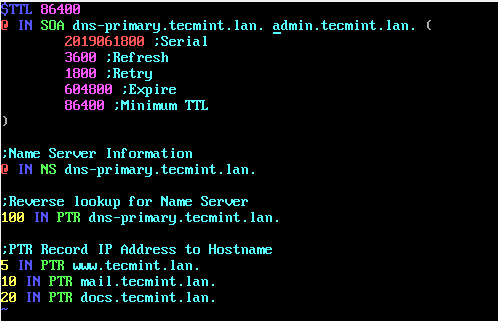

$TTL 86400

@ IN SOA dns-primary.tecmint.lan. admin.tecmint.lan. (

2019061800 ;Serial

3600 ;Refresh

1800 ;Retry

604800 ;Expire

86400 ;Minimum TTL

)

;Name Server Information

@ IN NS dns-primary.tecmint.lan.

;Reverse lookup for Name Server

100 IN PTR dns-primary.tecmint.lan.

;PTR Record IP address to HostName

5 IN PTR www.tecmint.lan.

10 IN PTR mail.tecmint.lan.

20 IN PTR docs.tecmint.lan.

9. Stellen Sie die richtigen Eigentumsrechte für die Zonendateien wie folgt ein.

# chown :named /var/named/tecmint.lan.db # chown :named /var/named/tecmint.lan.rev

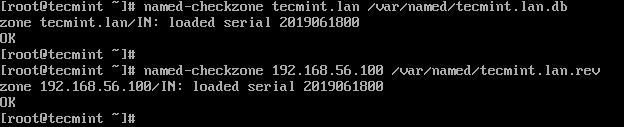

10. Überprüfen Sie abschließend die DNS-Konfiguration und die Zonendateien haben die richtige Syntax, nachdem Sie die obigen Änderungen vorgenommen haben named-checkconf Dienstprogramm (no out bedeutet kein Fehler):

# named-checkconf # named-checkzone tecmint.lan /var/named/tecmint.lan.db # named-checkzone 192.168.56.100 /var/named/tecmint.lan.rev

11. Nachdem Sie alle erforderlichen Konfigurationen vorgenommen haben, müssen Sie den DNS-Dienst neu starten, damit die letzten Änderungen wirksam werden.

# systemctl restart named

12. Bevor Clients auf die DNS-Dienstkonfigurationen auf dem Server zugreifen können, müssen Sie den DNS-Dienst in der System-Firewall-Konfiguration hinzufügen und die Firewall-Einstellungen mithilfe des Dienstprogramms firewall-cmd wie folgt neu laden:

# firewall-cmd --permanent --zone=public --add-service=dns # firewall-cmd --reload

Schritt 6: Testen des DNS-Dienstes von einem Client aus

13. In diesem Abschnitt wird gezeigt, wie Sie den DNS-Dienst von einer Clientseite aus testen. Melden Sie sich am Client-Computer an und konfigurieren Sie ihn für die Verwendung des oben genannten DNS-Servers. Öffnen Sie auf einem Linux-System die Datei /etc/resolve.conf Verwenden Sie Ihren bevorzugten Texteditor.

# vi /etc/resolve.conf

Fügen Sie den folgenden Eintrag hinzu, der den Resolver anweist, den angegebenen Nameserver zu verwenden.

nameserver 192.168.56.100

Speichern Sie die Datei und schließen Sie sie. Beachten Sie, dass Sie auch den DNS-Server in der Konfigurationsdatei der Netzwerkschnittstelle angeben müssen.

14. Fügen Sie die IP-Adresse des DNS-Servers hinzu 192.168.56.100 als Resolver für die Konfigurationsdatei der Client-Computer-Netzwerkschnittstelle / etc / sysconfig / network-scripts / ifcfg-enp0s3 wie in der folgenden Abbildung gezeigt.

TYPE=Ethernet PROXY_METHOD=none BROWSER_ONLY=no BOOTPROTO=dhcp DEFROUTE=yes IPV4_FAILURE_FATAL=no IPV6INIT=yes IPV6_AUTOCONF=yes IPV6_DEFROUTE=yes IPV6_FAILURE_FATAL=no IPV6_ADDR_GEN_MODE=stable-privacy NAME=enp0s3 UUID=aba298ca-fa65-48cd-add9-6c3f1f28cee2 DEVICE=enp0s3 ONBOOT=no DNS=192.168.56.100

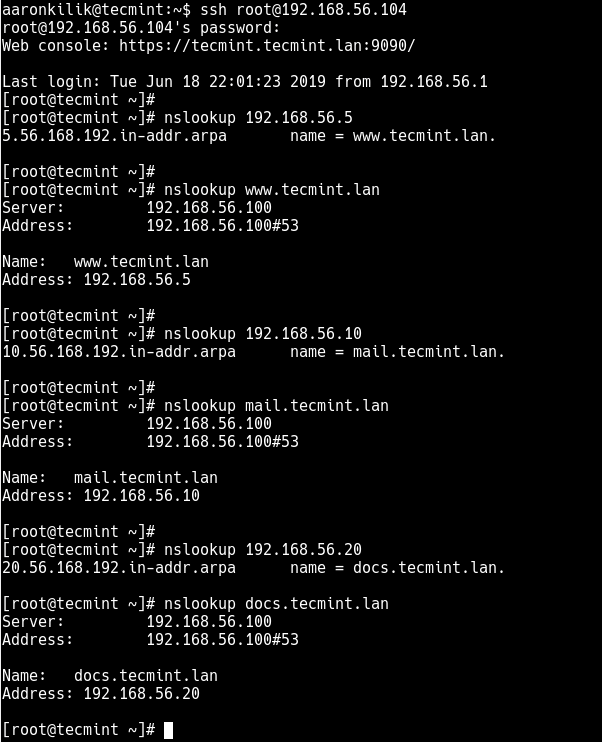

fünfzehn. Verwenden Sie dann das Dienstprogramm nslookup, um die IP-Adresse mit dem Hostnamen abzufragen und umgekehrt www, Mail und docs Server in Ihrem Netzwerk wie gezeigt.

# nslookup 192.168.56.5 # nslookup www.tecmint.lan # nslookup 192.168.56.10 # nslookup mail.tecmint.lan # nslookup 192.168.56.20 # nslookup docs.tecmint.lan # nslookup 192.168.56.100 # nslookup dns-primary.tecmint.lan

Zusammenfassung

In diesem Artikel haben wir gezeigt, wie ein privater, autorisierender DNS-Server installiert und konfiguriert wird RHEL 8 mit BINDEN Software. Wir hoffen, dass alles gut für Sie funktioniert hat. Andernfalls senden Sie uns Ihre Fragen oder andere Kommentare über das unten stehende Feedback-Formular.