So konfigurieren Sie Sicherheitsregeln in der Amazon EC2-Instanz

Das Konfigurieren von Ein- und Ausgangsregeln in Ihrem Amazon ist aus Sicherheitsgründen und zur Erfüllung unserer persönlichen oder geschäftlichen Anforderungen äußerst wichtig. Wenn Sie beispielsweise planen, eine Web-App auf Ihrer Amazon EC2-Instanz zu hosten, müssen Sie die eingehende HTTPS-Kommunikation aktivieren, damit die Außenwelt auf die gehostete Web-App zugreifen kann.

Wenn Ihre Amazon EC2-Instanz irgendwo im Internet gehostete E-Mail-Server erreichen muss, müssen Sie die ausgehende Kommunikation über IMAP, POP3 und SMTP aktivieren.

Teil I: Konfigurieren Sie eingehende Regeln durch Aktivieren von HTTPS

Im ersten Teil zeigen wir Ihnen, wie Sie eingehende Regeln konfigurieren, indem Sie das HTTPS-Protokoll aktivieren. HTTPS (Hypertext Transfer Protocol Secure) dient der sicheren Kommunikation zwischen einem Webbrowser und der Website (Webserver).

- Melden Sie sich bei der AWS-Managementkonsole an

- Klicken Sie auf „Instanzen ausführen“.

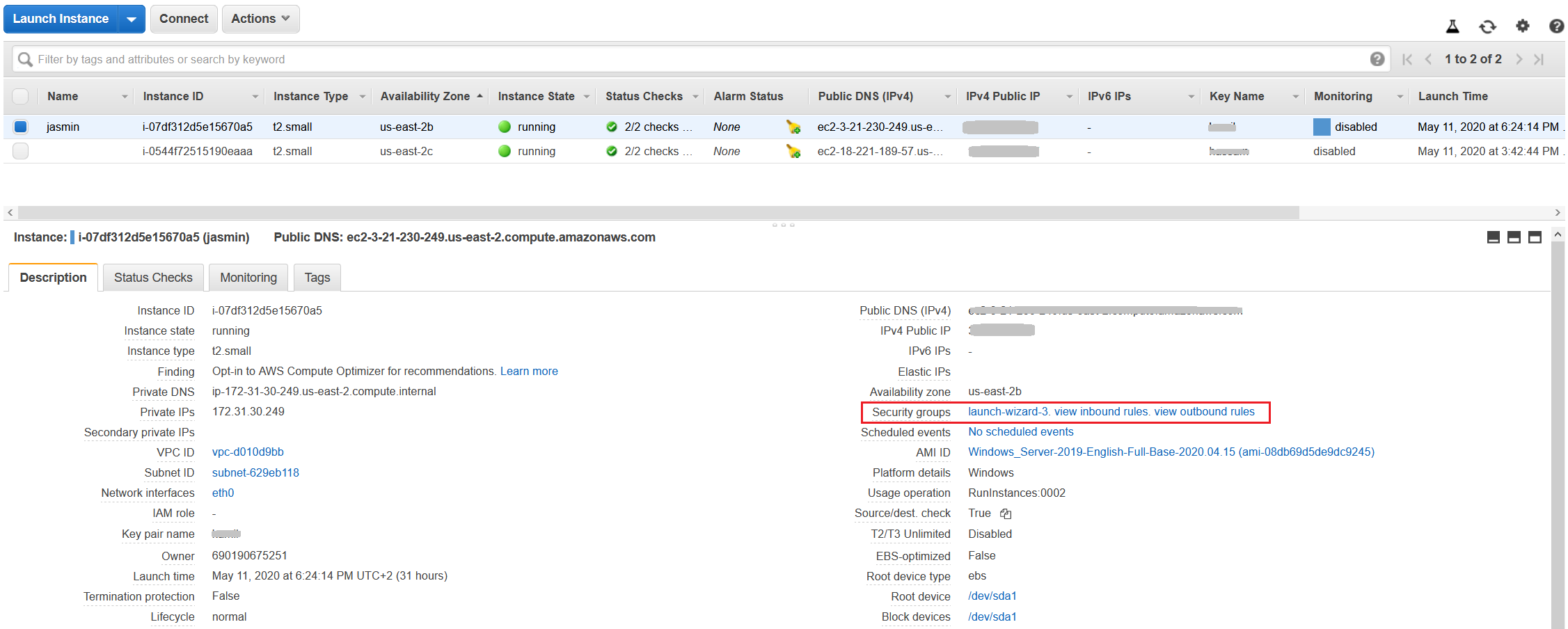

- Wählen Sie die Instanz aus

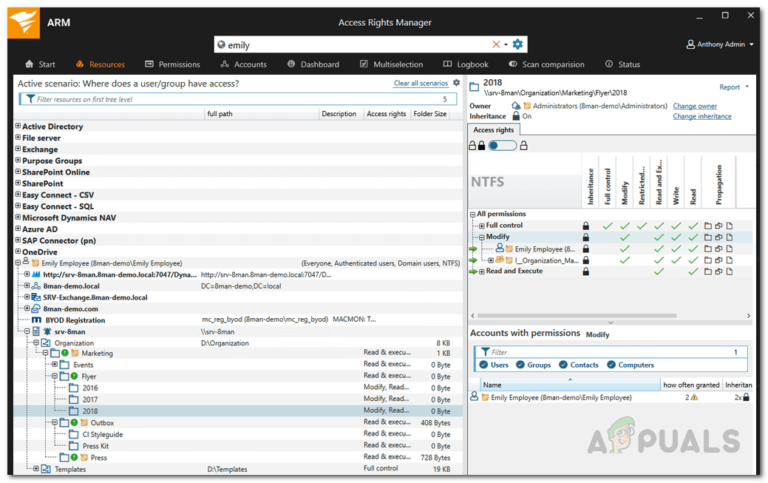

- Klicken Sie auf die Registerkarte „Beschreibung“ und navigieren Sie zu den Sicherheitsgruppen auf der rechten Seite des Fensters, wie im Screenshot unten gezeigt.

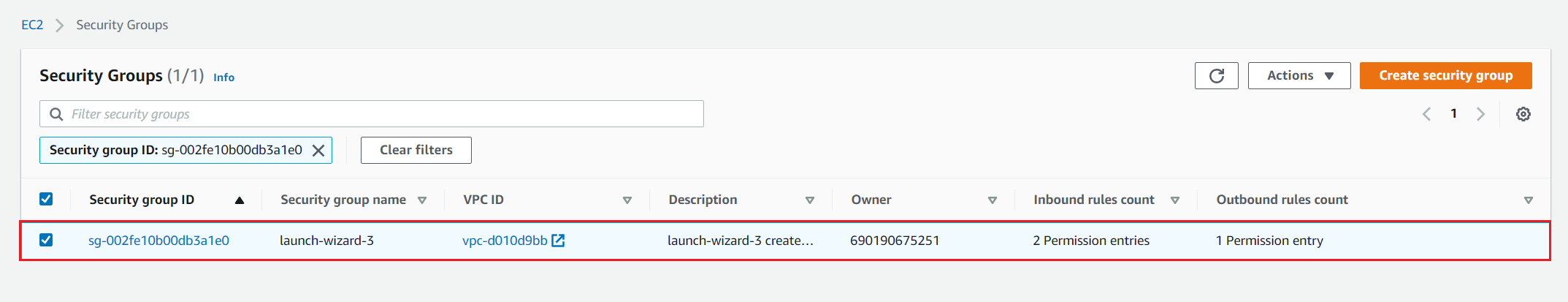

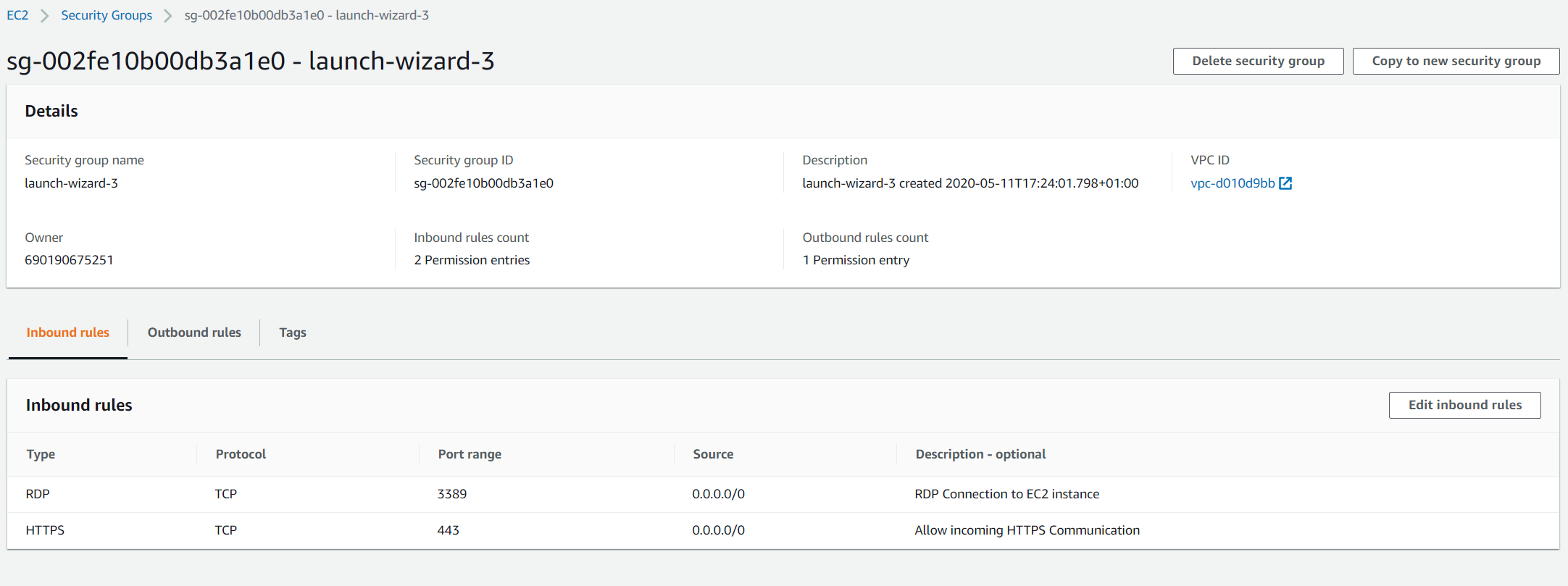

Unter Sicherheitsgruppen finden Sie drei Gruppen, darunter:

- launch-wizard-3 – der Name der Sicherheitsgruppe. Es wird verwendet, um eingehende und ausgehende Regeln für die EC2-Instanz zu konfigurieren. In unserem Fall lautet der Name launch-wizard-3.

- Eingehende Regeln – Erstellen Sie eingehende Regeln, die zum Definieren der eingehenden Kommunikation zu Ihrer Amazon EC2-Instanz verwendet werden. Wenn Sie auf „Ansicht“ klicken, können Sie die vorhandenen Eingangsregeln sehen.

- Ausgangsregeln – Erstellen Sie Ausgangsregeln, die zum Definieren der ausgehenden Kommunikation mit Ihrer Amazon EC2-Instanz verwendet werden. Wenn Sie auf „Ansicht“ klicken, können Sie die vorhandenen Ausgangsregeln sehen.

- Klicken Sie auf launch-wizard-3, um Sicherheitsregeln zu konfigurieren

- Klicken Sie unter „Sicherheitsgruppe“ auf die Sicherheitsgruppe, die unserer Instanz zugeordnet ist. In unserem Fall ist es die Sicherheitsgruppen-ID namens sg-002fe10b00db3a1e0.

- Klicken Sie auf Eingehende Regeln und dann auf Eingehende Regeln bearbeiten

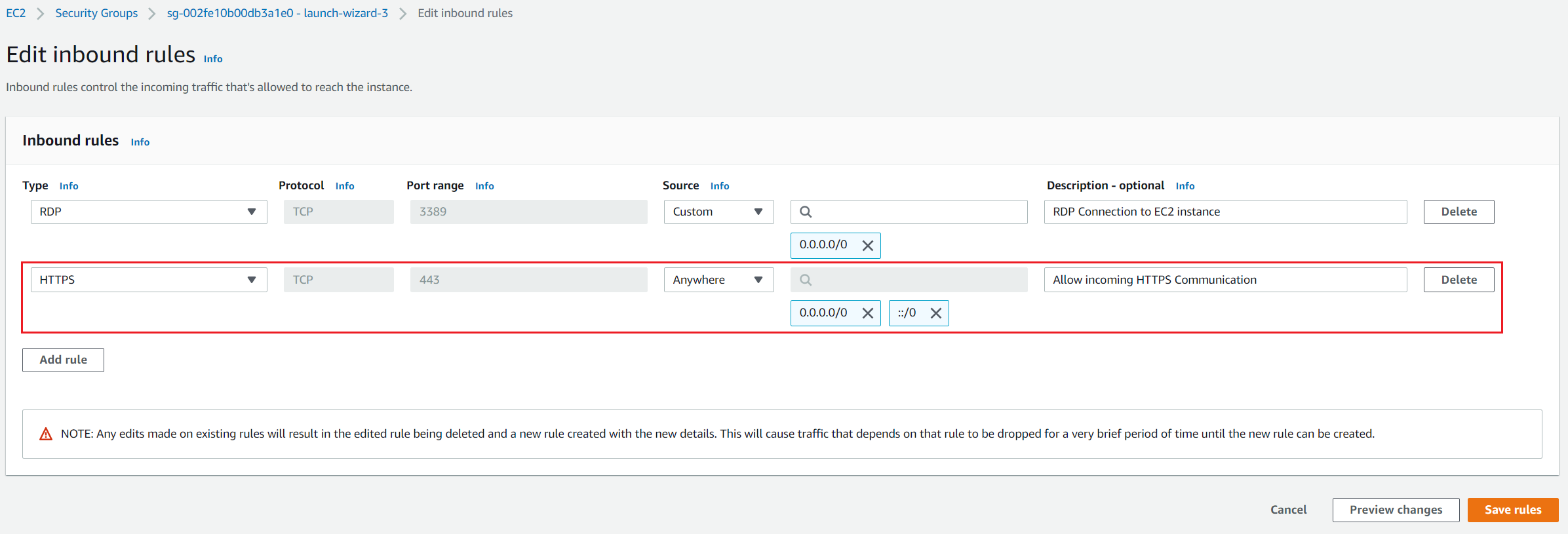

- Klicken Sie unter Eingehende Regeln auf Regel hinzufügen

- Konfigurieren Sie die Regel wie folgt:

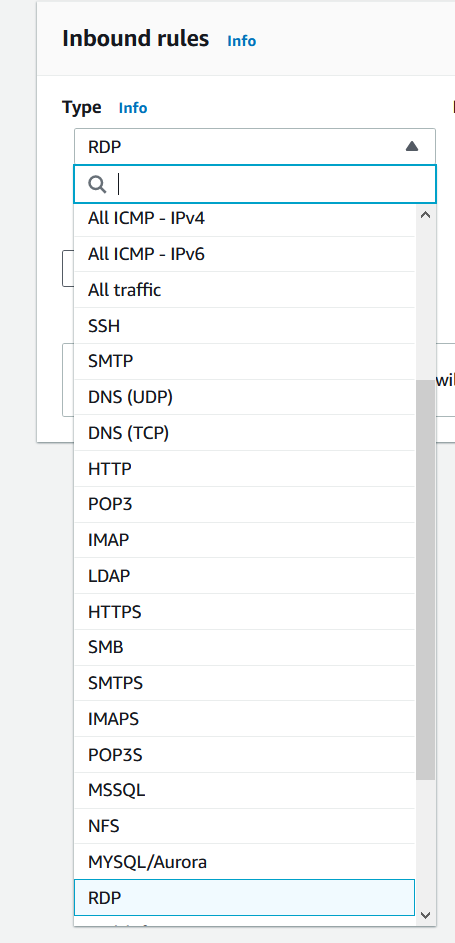

- Typ: Wählen Sie aus der Liste HTTPS aus. Sie können ein gängiges Protokoll auswählen, z. B. SSH (für eine Linux-Instanz), RDP (für eine Windows-Instanz) oder andere. Sie können einen benutzerdefinierten Port oder Portbereiche auch manuell eingeben. Es können mehr als 30 Protokolle konfiguriert werden. Wenn Sie DNS, IMAP, SMTP oder andere Protokolle aktivieren möchten, können Sie dazu das gleiche Verfahren wie bei der Konfiguration des HTTPS-Protokolls befolgen.

- Protokoll – standardmäßig wird das TCP-Protokoll verwendet. Der Protokolltyp, zum Beispiel TCP oder UDP. Es bietet eine zusätzliche Auswahl für ICMP.

- Portbereich – Sobald Sie HTTPS als Regeltyp auswählen, wird automatisch 443 als Standardport zugewiesen. Für benutzerdefinierte Regeln und Protokolle können Sie manuell eine Portnummer oder einen Portbereich eingeben.

- Quelle – Geben Sie eine einzelne IP-Adresse oder einen IP-Adressbereich in CIDR-Notation an (z. B. 203.0.113.5/32), die unsere EC2-Instanz erreichen soll. In unserem Fall wählen wir Anywhere. Dadurch werden automatisch die IPv4- und IPv6-Bereiche 0.0.0/0 und ::/0 hinzugefügt, was bedeutet, dass jeder Host von jeder Netzwerk-ID unsere EC2-Instanz erreichen kann. Wenn Sie eine Verbindung hinter einer Firewall herstellen, benötigen Sie den von den Client-Computern verwendeten IP-Adressbereich. Sie können den Namen oder die ID einer anderen Sicherheitsgruppe in derselben Region angeben. Um eine Sicherheitsgruppe in einem anderen AWS-Konto anzugeben (nur EC2-Classic), stellen Sie ihr die Konto-ID und einen Schrägstrich voran, zum Beispiel 111122223333/OtherSecurityGroup.

- Beschreibung – optional – Eine Beschreibung für eine Sicherheitsgruppenregel.

- Klicken Sie auf Regeln speichern. Sie haben die Eingangsregel erfolgreich erstellt. Sie können Ihre auf der Amazon EC2-Instanz gehostete Web-App erfolgreich erreichen.

Teil II: Ausgehenden Datenverkehr konfigurieren, indem Sie IMAP, POP3 und SMTP aktivieren:

Im zweiten Teil zeigen wir Ihnen, wie Sie Ausgangsregeln konfigurieren, indem Sie die Protokolle IMAP, POP3 und SMTP aktivieren. IMAP (Internet Message Access Protocol) und POP3 (Post Office Protocol 3) sind Protokolle zum Empfangen von E-Mails und SMTP (Simple Mail Transfer Protocol) ist ein Protokoll zum Senden einer E-Mail.

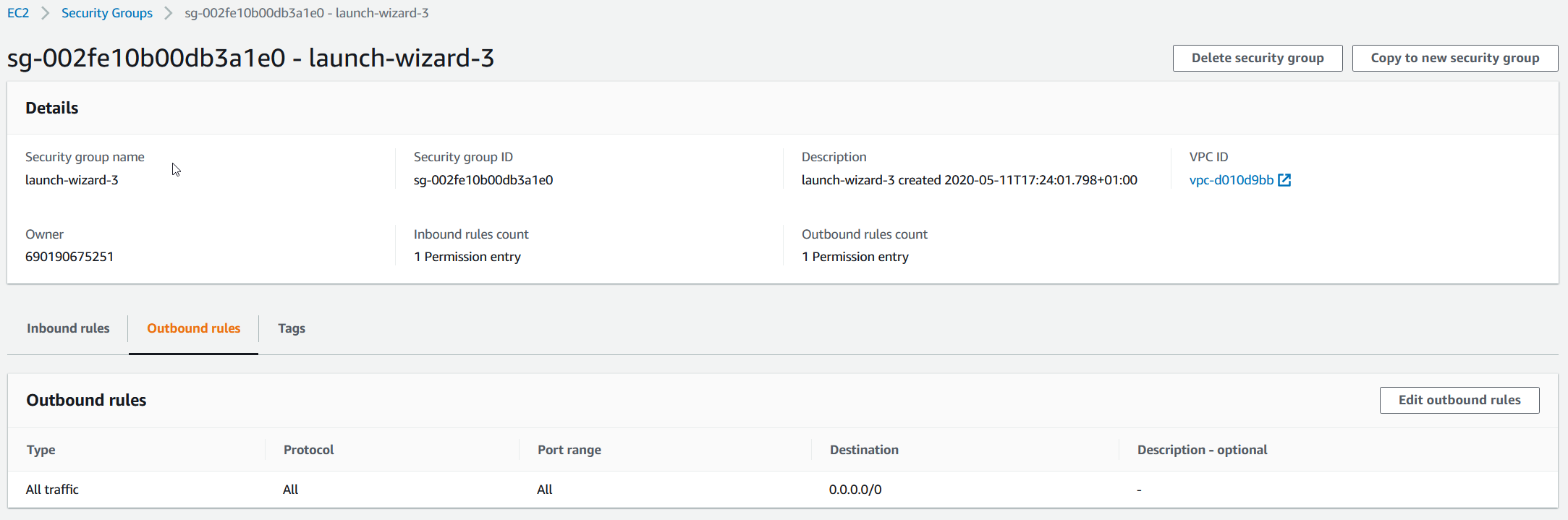

- Öffnen Sie Ihre Sicherheitsgruppe

- Klicken Sie auf Ausgehende Regeln. Wie Sie im Screenshot unten sehen können, wird eine ausgehende Regel für die Amazon EC2-Instanz erstellt. Die Regel trägt den Namen „Gesamter Datenverkehr“ und wird verwendet, um jegliche ausgehende Kommunikation von der Amazon EC2-Instanz mit der Außenwelt zuzulassen.

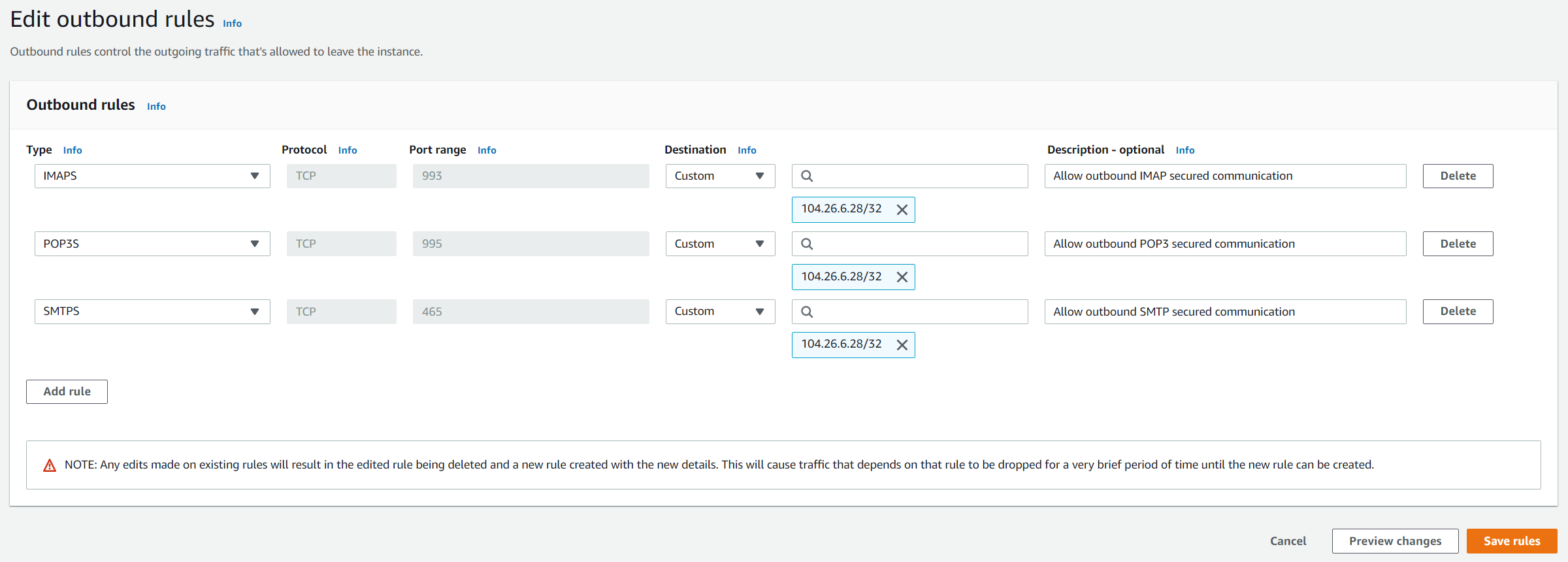

- Klicken Sie auf „Ausgehende Regeln bearbeiten“ und löschen Sie die Regel „Alle Datenverkehr“, indem Sie auf „Löschen“ klicken

- Klicken Sie auf Regel hinzufügen, um eine neue Regel zu erstellen

- Konfigurieren Sie die Regel wie folgt:

- Typ – wählen Sie aus der Liste IMAPS aus.

- Protokoll – standardmäßig wird das TCP-Protokoll verwendet. Der Protokolltyp, zum Beispiel TCP oder UDP. Es bietet eine zusätzliche Auswahl für ICMP.

- Portbereich – Sobald Sie IMAPS als Regeltyp auswählen, wird automatisch 993 als Standardport zugewiesen.

- Quelle – Geben Sie eine einzelne IP-Adresse oder einen IP-Adressbereich in CIDR-Notation an (z. B. 203.0.113.5/32), die unsere EC2-Instanz erreichen soll. In unserem Fall erlauben wir nur den Zugriff auf eine bestimmte öffentliche IP-Adresse.

- Beschreibung – optional – Eine Beschreibung für eine Sicherheitsgruppenregel.6. Klicken Sie auf Regel hinzufügen und erstellen Sie eine Regel für POP3S und SMTPS

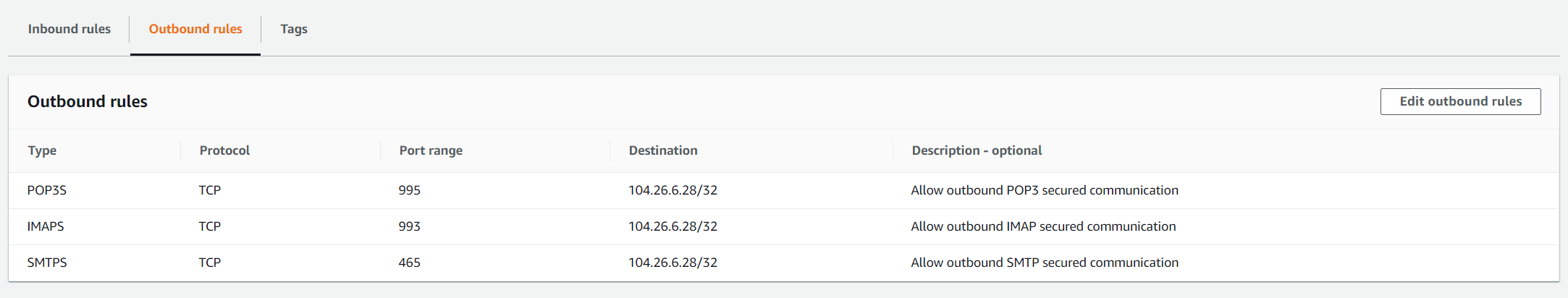

7. Klicken Sie auf Regeln speichern. Sie haben erfolgreich drei Ausgangsregeln erstellt.

8. Melden Sie sich bei der Amazon EC2-Instanz an und überprüfen Sie, ob die Regeln erfolgreich angewendet werden.