Wie überwacht man erweiterte Netzwerkgeräte mit SolarWinds?

Solarwinds Network Insight für erweiterte Netzwerkgeräte wie Cisco ASA, Palo Alto und F5 ist eine kombinierte Funktion von Network Performance Monitor, NetFlow Traffic Analyzer und Network Configuration Manager. Dieses Paket bietet die Möglichkeit, erweiterte Geräte wie ein Experte zu überwachen.

Vorteile von Solarwinds Network Insight

- Trägt dazu bei, die Verfügbarkeit von Netzwerkdiensten sicherzustellen.

- Überwachen Sie die Konnektivität zwischen den VPN-Tunneln.

- Benutzersitzungen sind mit einem VPN-Netzwerk verbunden.

- Hochverfügbarkeit und Failover-Überwachung.

- Auf der Palo Alto-Firewall konfigurierte Richtlinien.

- Überwachung der Beziehungen vom Dienst zu Verkehrsmanagern, virtuellen Servern, Pools und Poolmitgliedern für F5.

- Detaillierte Verkehrsanalyse mit NTA.

- Konfigurationsmanagement mit NCM.

Für die oben genannten Parameter können wir Benachrichtigungen mit Schwellenwerten einrichten, bei denen wir bei jedem Problem benachrichtigt werden möchten. Außerdem können wir Berichte erstellen, um auch die historischen Daten zu überprüfen. Lassen Sie uns nun sehen, wie Sie die Funktion verwenden.

Um mehr über die Funktionen zu erfahren und Solarwinds herunterzuladen, klicken Sie hier Verknüpfung. Wählen Sie während des Installationsvorgangs NPM, NCM und NTA aus, um das Network Insight-Paket zu installieren und alle Vorteile zu nutzen.

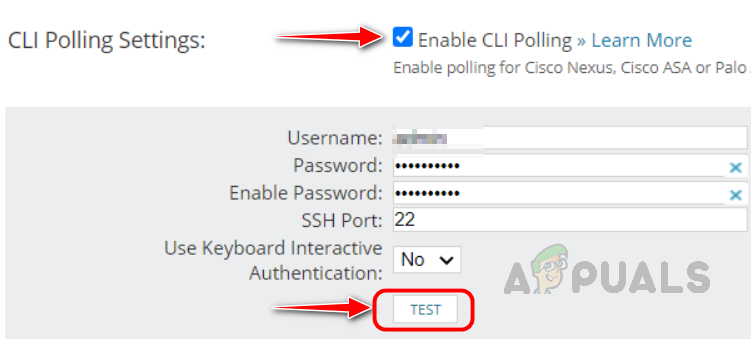

Network Insight für Cisco ASA

Solarwinds verwendet eine Kombination aus SNMP- und CLI-Abfragen, um Cisco ASA zu überwachen. Beim Hinzufügen der Cisco ASA zur Überwachung müssen wir die CLI-Abfrage unter „CLI-Abfrageeinstellungen“ aktivieren, nachdem wir die SNMP-Abfrageeinstellungen auf der Seite „Eigenschaften ändern“ konfiguriert haben. Geben Sie die CLI-Anmeldeinformationen ein, die für die Anmeldung beim Cisco ASA-Gerät verwendet werden. Klicken Sie auf Testen, um die Anmeldeinformationen zu validieren. Wir können zusätzliche Cisco ASA-spezifische Details überwachen, indem wir CLI-Abfragen aktivieren.

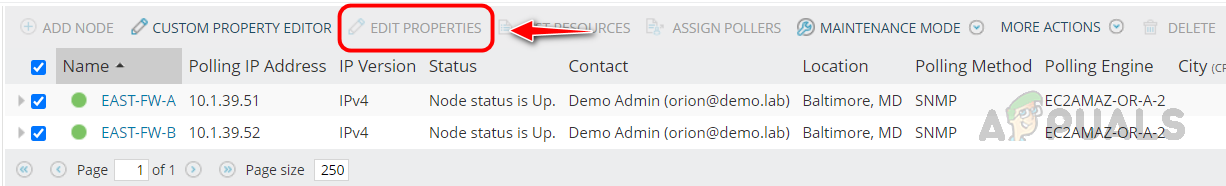

Um die CLI-Abfrage für bereits überwachte Cisco ASA-Geräte zu aktivieren, wählen Sie auf der Seite „Knoten verwalten“ die Geräte aus, für die Sie die CLI-Abfrage aktivieren möchten, klicken Sie auf „Eigenschaften bearbeiten“ und befolgen Sie den obigen Schritt, um die CLI-Abfrage zu aktivieren.

Sehen wir uns an, wie Sie die überwachten Metriken für Cisco ASA überprüfen.

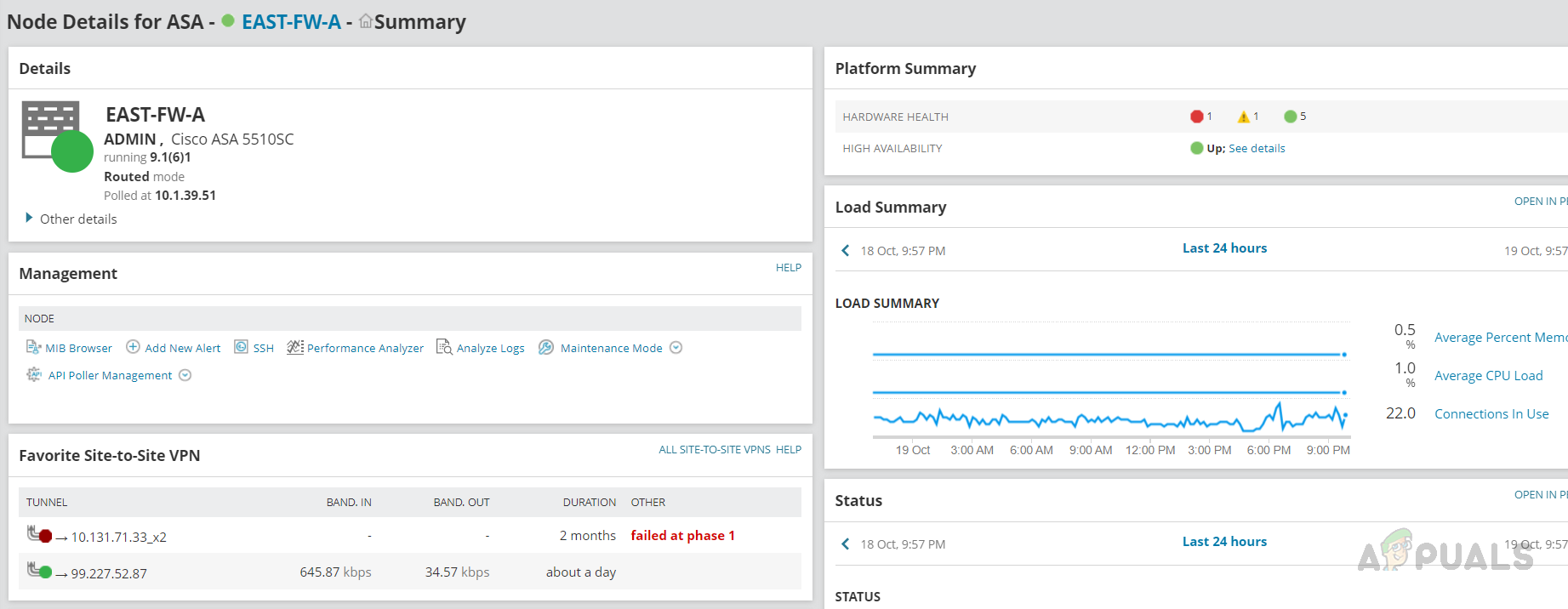

- Um die für Cisco ASA überwachten Metriken zu überprüfen, öffnen Sie einen Ihrer in Solarwinds überwachten Cisco ASA-Knoten.

Wir können die Gesamtzusammenfassung auf der Knotenzusammenfassungsseite sehen, z. B. Knotendetails, Lastzusammenfassung, VPN-Tunnelstatus usw.

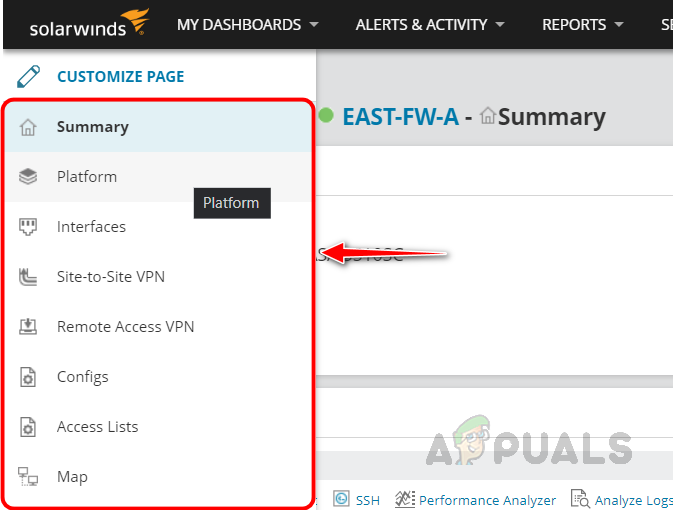

Wir können die Gesamtzusammenfassung auf der Knotenzusammenfassungsseite sehen, z. B. Knotendetails, Lastzusammenfassung, VPN-Tunnelstatus usw. - Verwenden Sie den linken Navigationsbereich, um eine bestimmte Metrik für Cisco ASA zu überprüfen.

- Sehen wir uns die Details in jedem Bereich an. Klicken Sie auf die Registerkarte „Plattform“, um die auf dieser Seite verfügbaren Details zu überprüfen.

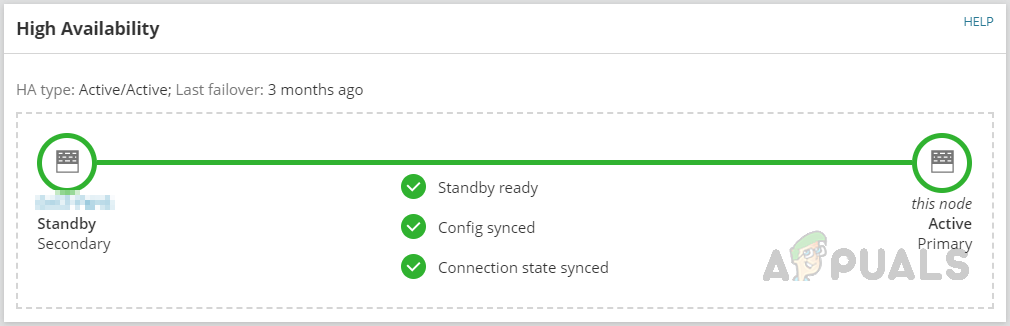

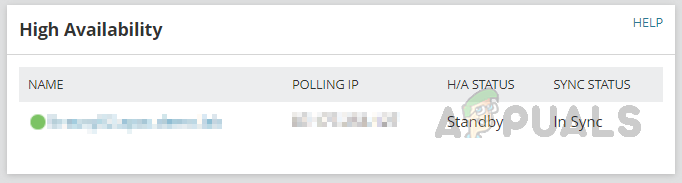

- Neben den Knotendetails können wir auch Informationen zur Hochverfügbarkeit sehen. Ob dieses Gerät primär oder Standby ist und ob die Konfiguration synchronisiert ist oder nicht, und wann das letzte Failover stattgefunden hat.

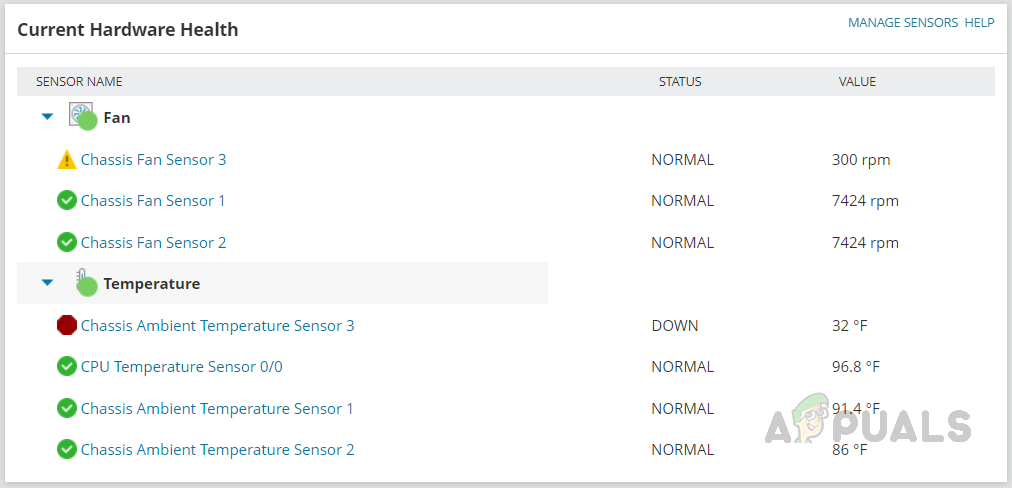

- Unter Hardware Health können wir den Status und die Werte der im Cisco ASA-Gerät verfügbaren Hardwarekomponenten sehen.

- Im Bereich „Plattform“ können wir die genutzten VPN-Verbindungen und Verbindungsraten überwachen.

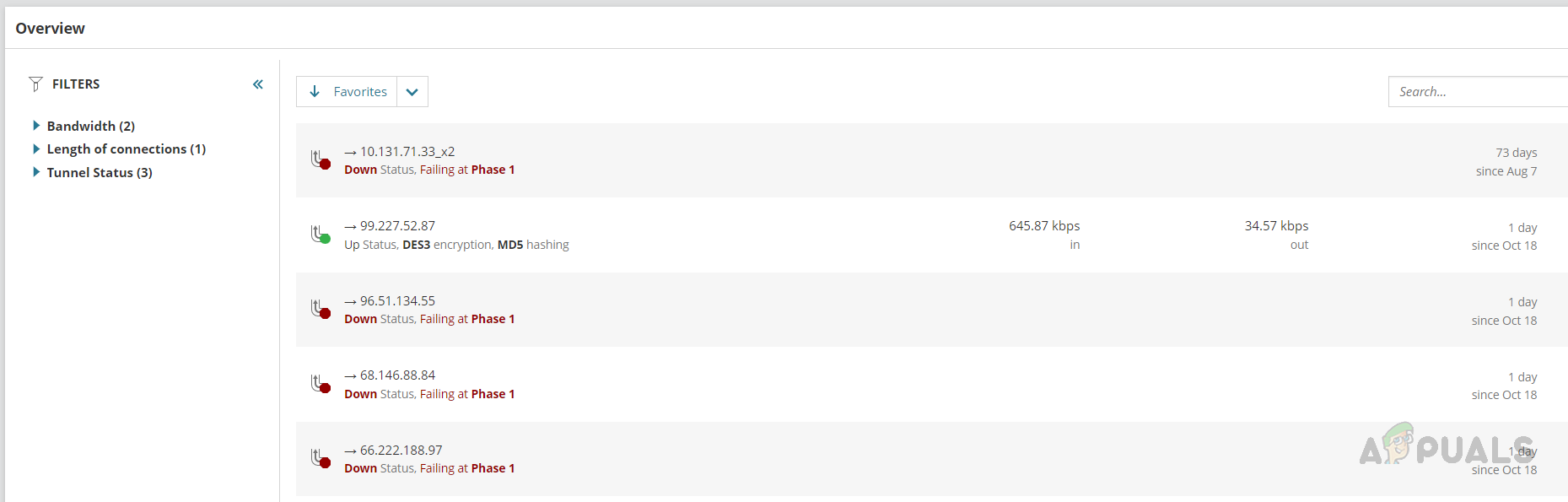

- Klicken Sie im linken Navigationsbereich auf die Registerkarte Site-to-Site-VPN, um die Site-to-Site-VPN-bezogenen Informationen zu überprüfen. Wir können den VPN-Tunnelstatus und die Geschwindigkeit sehen und sehen, ob ein Tunnel zum Zeitpunkt des Tunnelausfalls ausgefallen war. Mithilfe des Suchfelds können wir alle spezifischen VPN-Tunnel-bezogenen Informationen überprüfen.

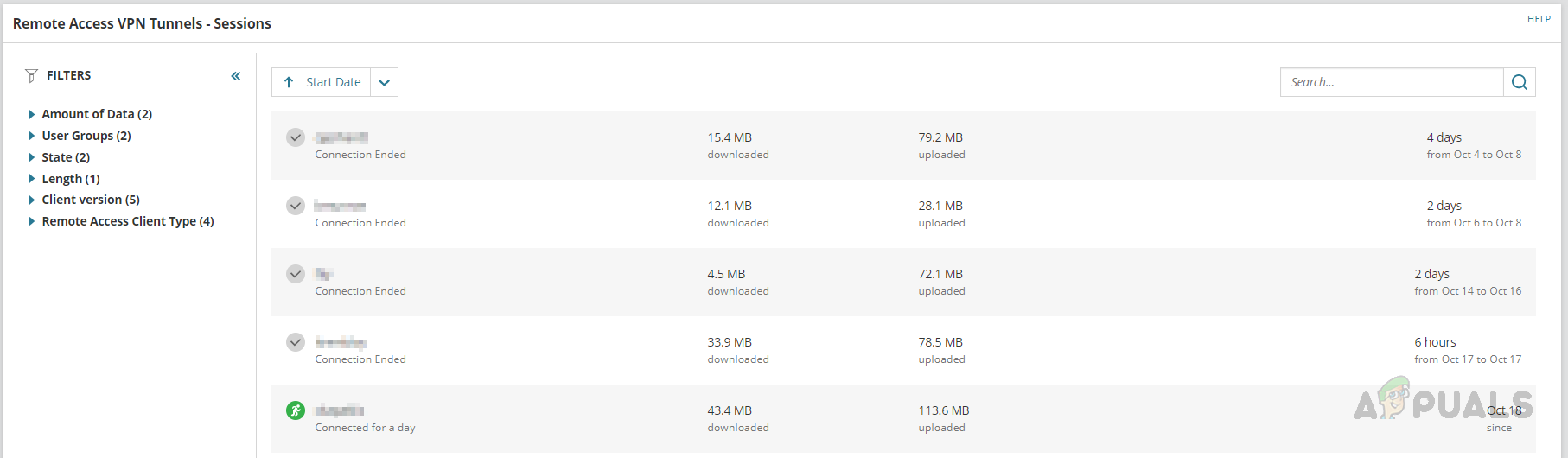

- Auf der Registerkarte Remote Access VPN können wir die mit dem VPN verbundenen Benutzer, Dauer und Nutzungsdetails sehen.

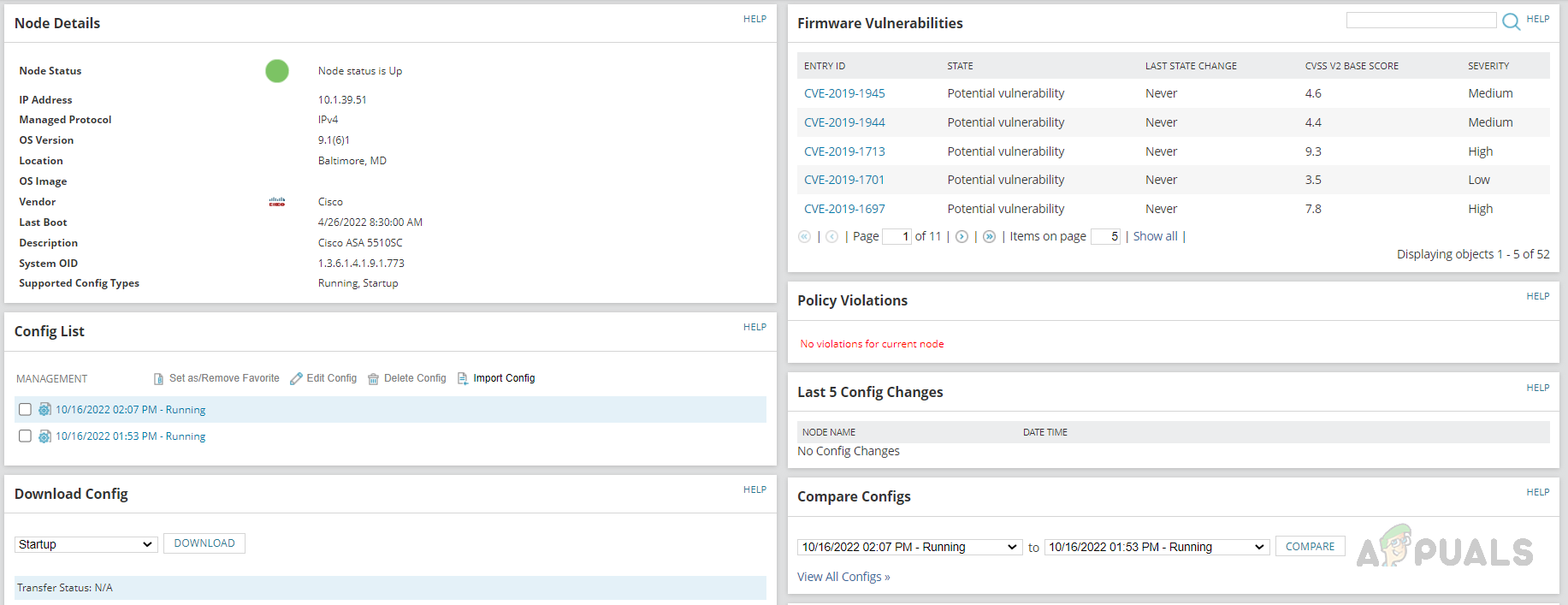

- Auf der Seite „Konfigurationen“ können wir die von Solarwinds NCM bereitgestellten konfigurationsbezogenen Informationen sehen, z. B. wann die letzte Konfigurationssicherung durchgeführt wurde, Daten zu Sicherheitslücken, Richtlinienverstöße und mehr.

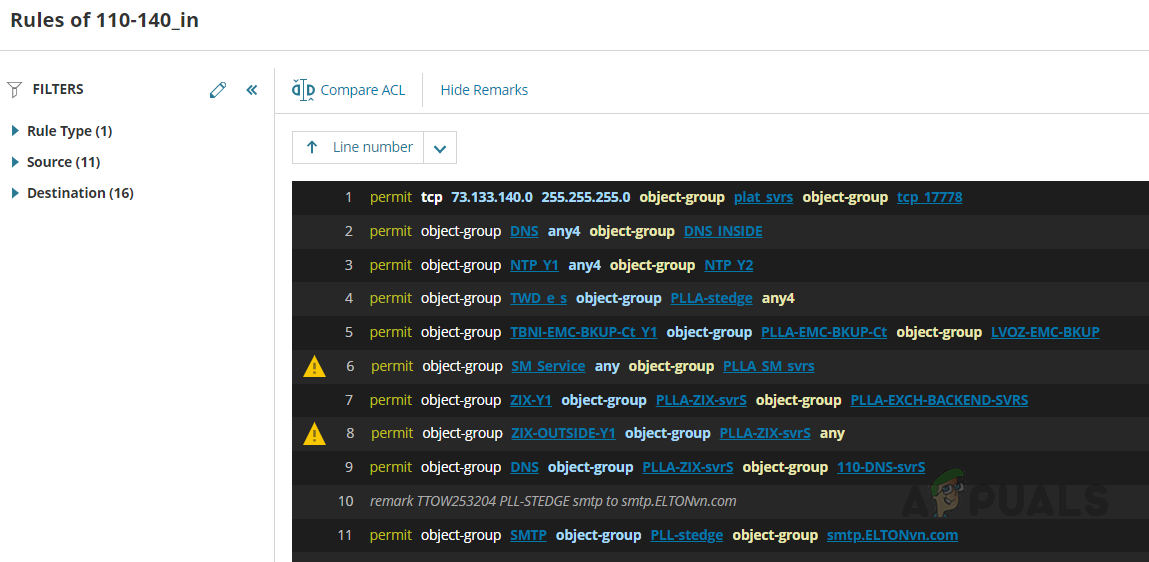

- Wir können die angewendeten ACLs auf dem Cisco ASA-Gerät auf der Seite „Zugriffsliste“ anzeigen.

Wenn Sie auf eine der Regeln klicken, wird die Regelseite geöffnet und wir können die angewendeten Regeln validieren. Mit Hilfe von Solarwinds Network Insight können wir alle diese Parameter überwachen und Warnungen konfigurieren, um uns zu benachrichtigen, wenn ein Problem auftritt. Außerdem können wir Berichte erstellen, um historische Daten zu sammeln und Nutzungstrends zu überprüfen.

Mit Hilfe von Solarwinds Network Insight können wir alle diese Parameter überwachen und Warnungen konfigurieren, um uns zu benachrichtigen, wenn ein Problem auftritt. Außerdem können wir Berichte erstellen, um historische Daten zu sammeln und Nutzungstrends zu überprüfen.

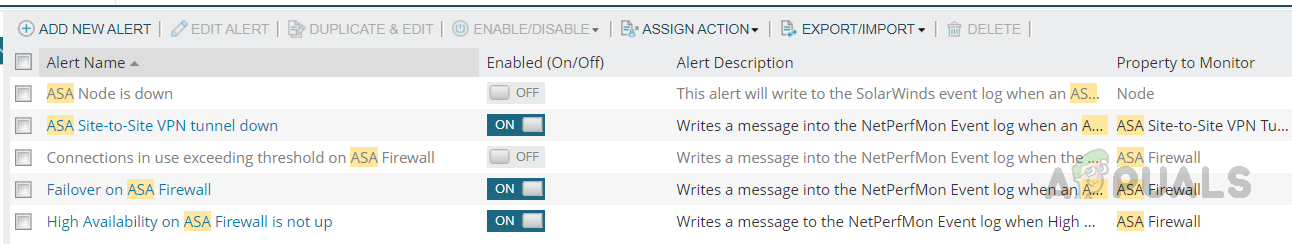

Wir können die für Cisco ASA verfügbaren Standardwarnungen und -berichte verwenden oder die vorhandenen Warnungen entsprechend unseren Anforderungen anpassen. Nachfolgend finden Sie die für Cisco ASA verfügbaren Standardwarnungen.

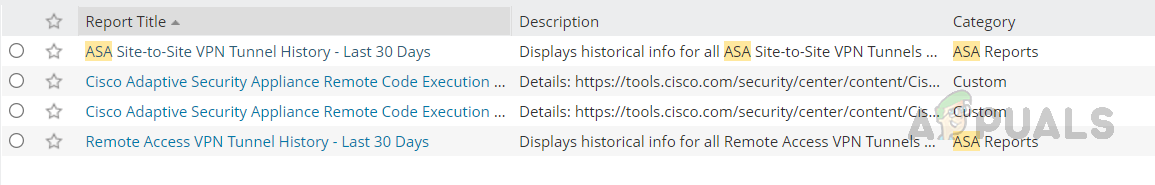

Nachfolgend finden Sie die für Cisco ASA verfügbaren Standardberichte.

Netzwerkeinblick für Palo Alto

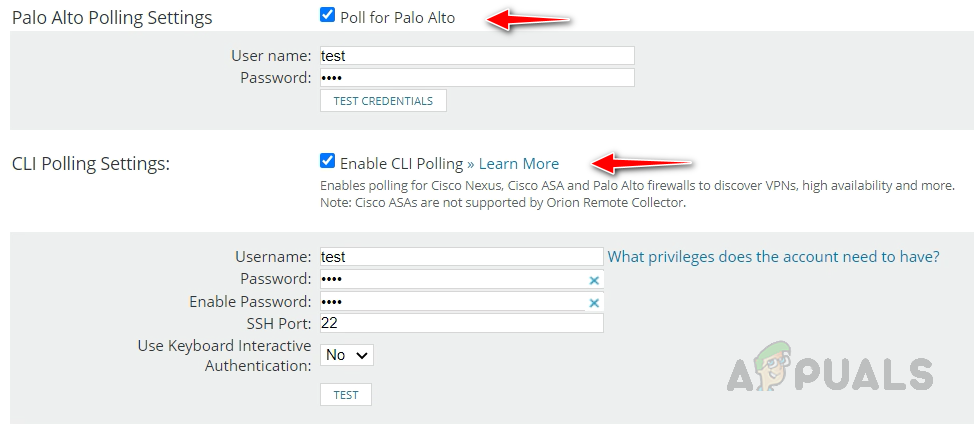

Solarwinds verfügt über einen speziellen Poller für Palo Alto-Geräte, um Daten vom Gerät zu sammeln. Dieser Poller verwendet REST-APIs, um die Daten zu sammeln. Daher benötigen wir gültige Anmeldeinformationen, um das Gerät über die REST-API abzufragen. Scrollen Sie auf der Seite „Eigenschaften ändern“ des Geräts nach unten zu „Zusätzliche Überwachungsoptionen“, aktivieren Sie „Abfrage für Palo Alto“ und geben Sie die Anmeldeinformationen ein. Klicken Sie auf Testen, um die Anmeldeinformationen zu validieren.

Wir können auch CLI Polling für Palo Alto-Geräte aktivieren, um weitere Details vom Gerät abzurufen. Sobald die genannten Umfragemethoden aktiviert sind, können wir ausreichende Daten aus Palo Alto sammeln. Sehen wir uns nun an, wie Sie die überwachten Daten für Palo Alto-Geräte überprüfen.

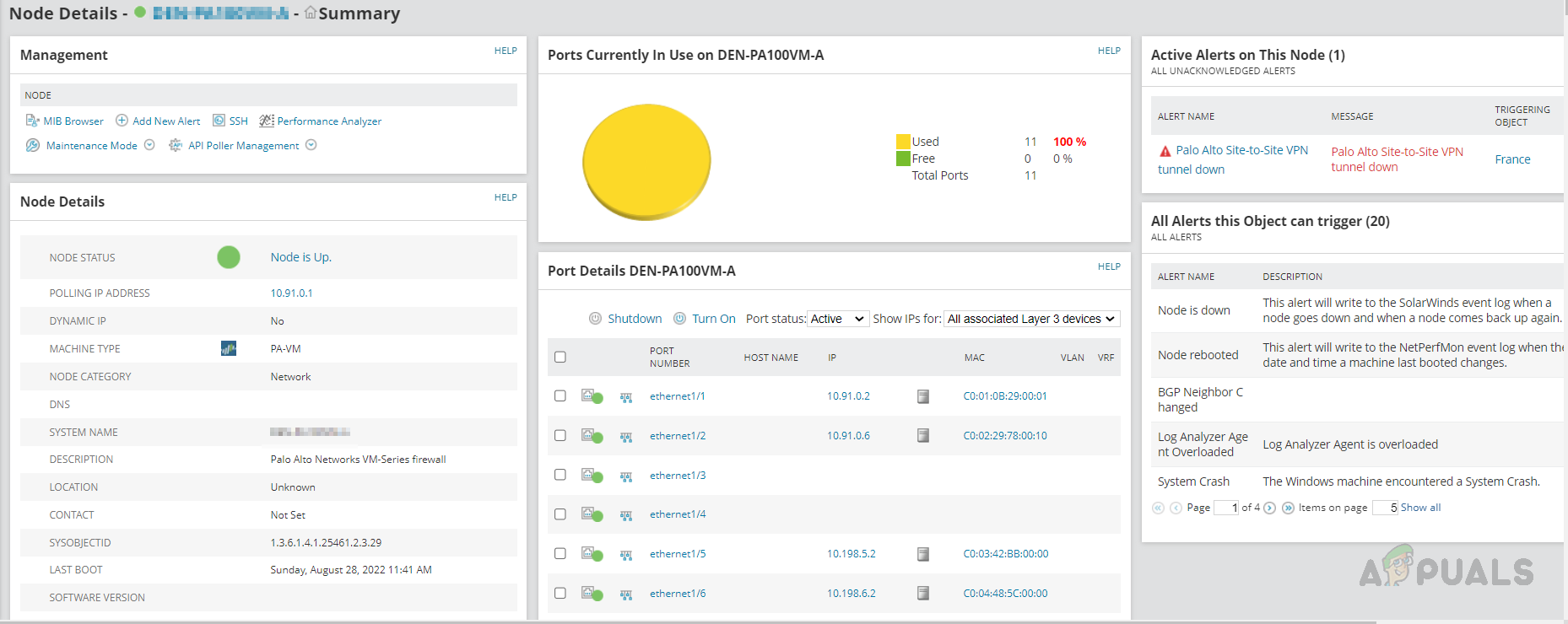

- Öffnen Sie eines Ihrer überwachten Palo Alto-Geräte in Solarwinds. Wie üblich können wir auf der Knotenübersichtsseite die Gesamtzusammenfassung für Palo Alto sehen.

- Im linken Navigationsbereich von Palo Alto sehen wir zwei verschiedene Registerkarten als Cisco ASA. Global Protected VPN und Richtlinien, alle anderen Registerkarten sind dieselben wie in Cisco ASA. Sehen wir uns diese neuen Registerkarten an.

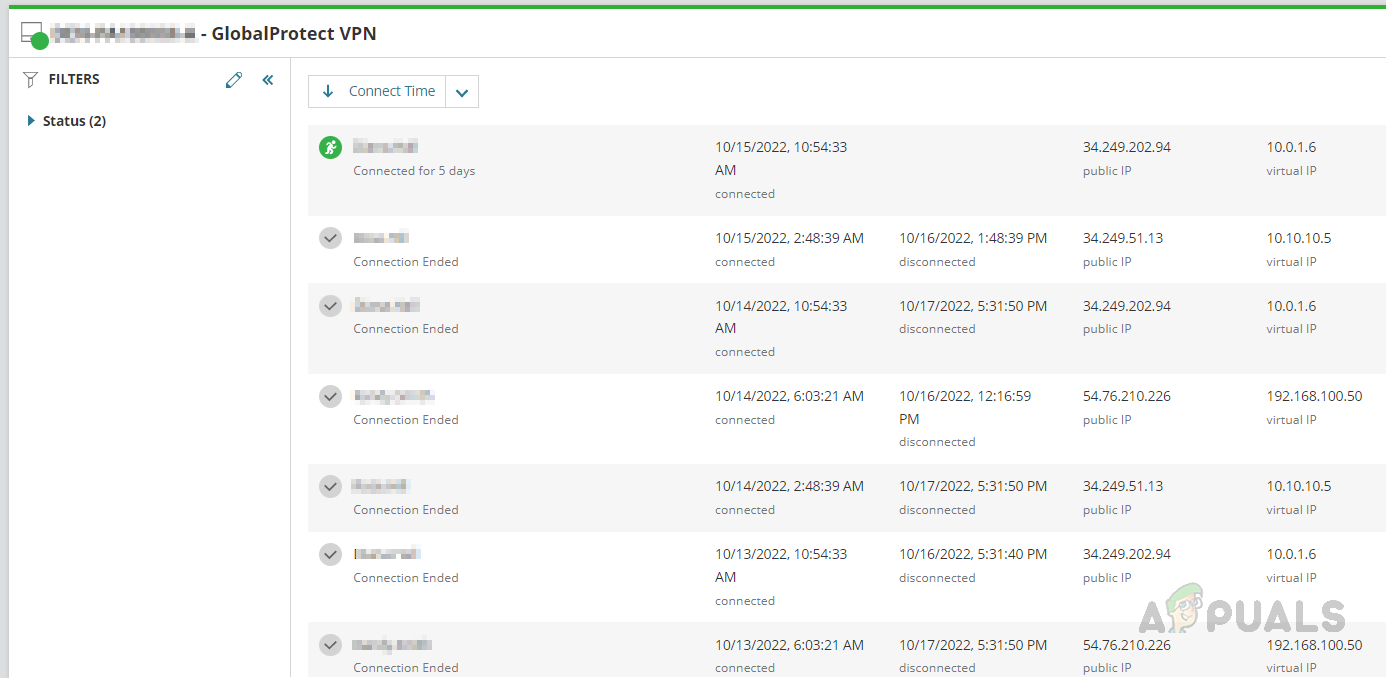

- Klicken Sie auf GlobalProtect VPN. Wir können die aktiven und inaktiven Sitzungen des Benutzers im VPN, deren Nutzung und andere Details sehen.

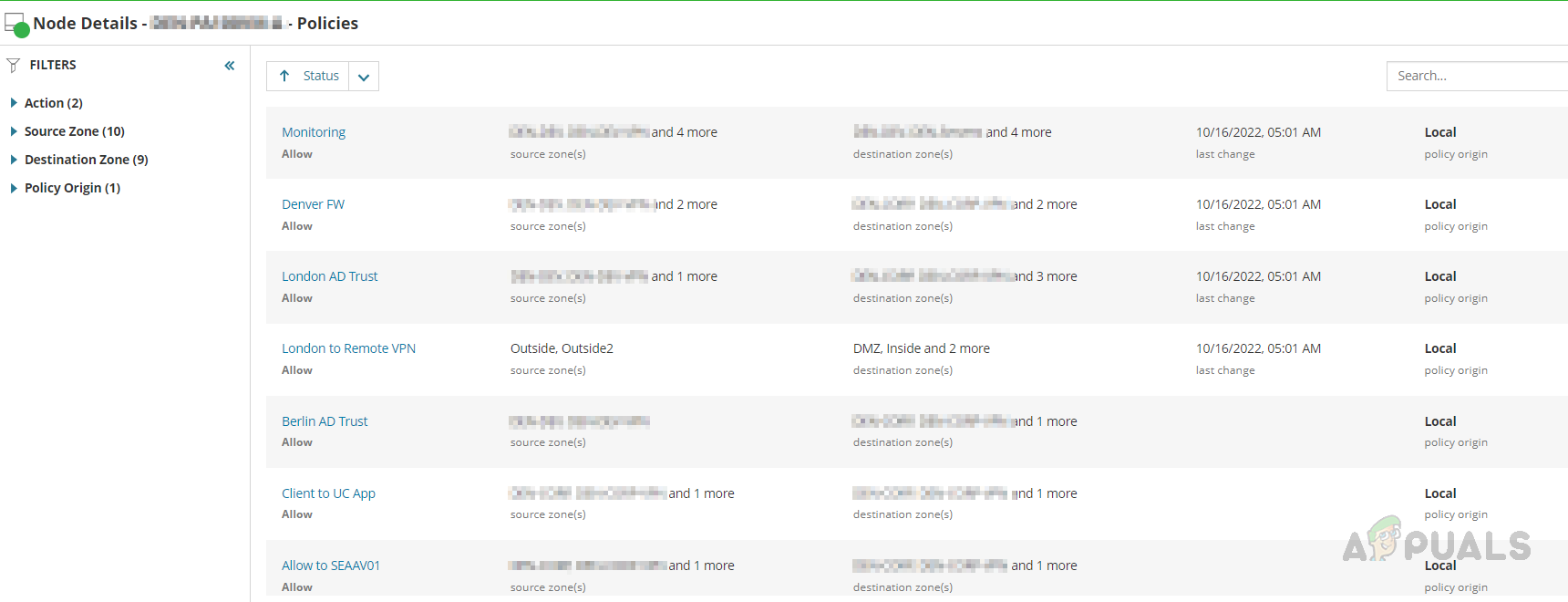

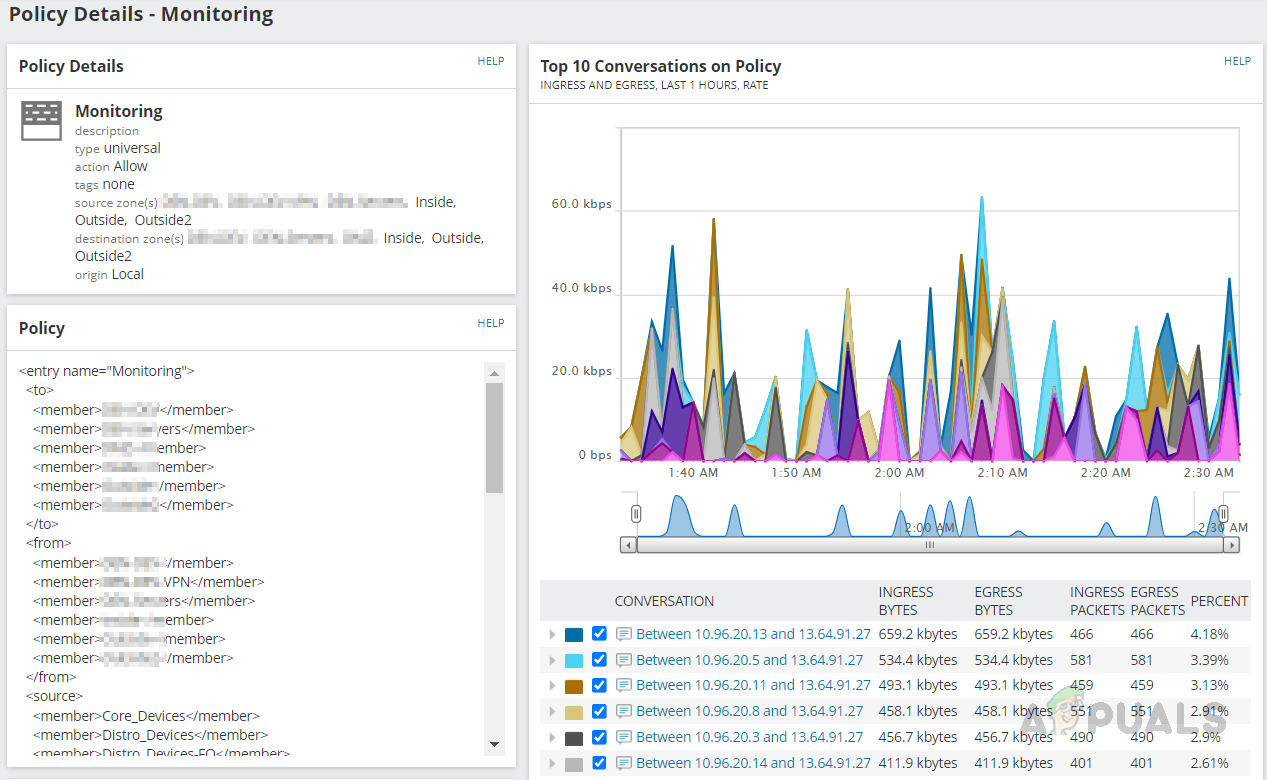

- Unter Richtlinien können wir die auf dem Gerät konfigurierten Firewall-Richtlinien sehen.

- Wir können die Richtlinien überprüfen, indem wir sie öffnen.

Netzwerkeinblick für F5 BIG-IP

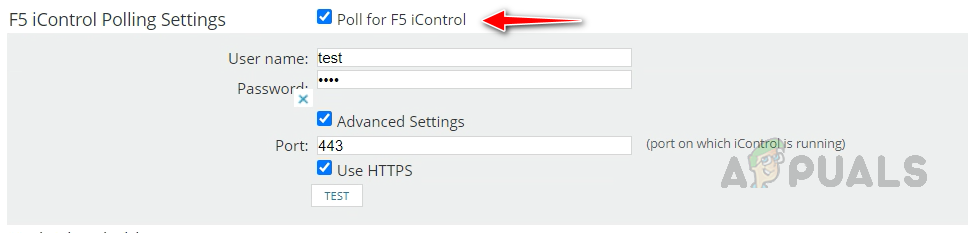

Solarwinds bietet eine vollständige Überwachung für F5-Load-Balancer. SNMP sammelt die meisten Informationen für F5. Wir können F5 iControl aktivieren, um Gesundheitsdetails für die Poolmitglieder zu sammeln und die Rotation von Poolmitgliedern zu aktivieren und zu deaktivieren. Um F5 iControl zu aktivieren, aktivieren Sie auf der Seite „Eigenschaften ändern“ des Knotens die Option „Abfrage für F5 iControl“ und geben Sie Anmeldeinformationen ein. Anmeldeinformationen sollten Zugriff auf F5-APIs haben.

Sehen wir uns an, wie Sie die überwachten Daten auf F5 überprüfen.

- Die üblichen Informationen finden wir auf der Knotendetailseite des F5-Geräts.

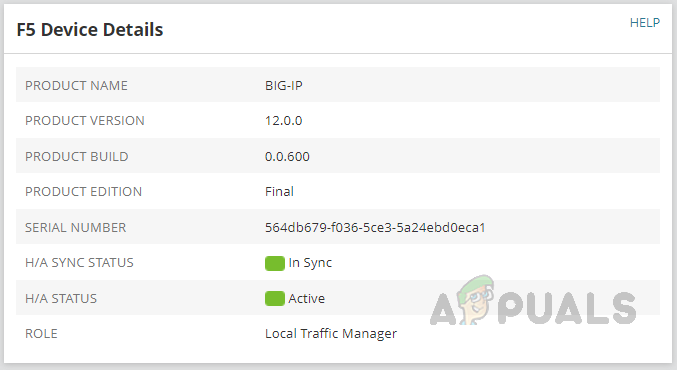

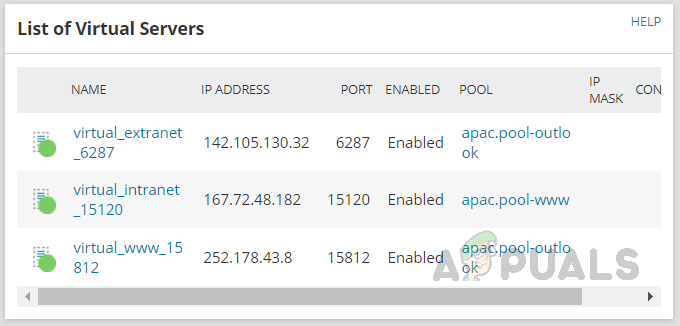

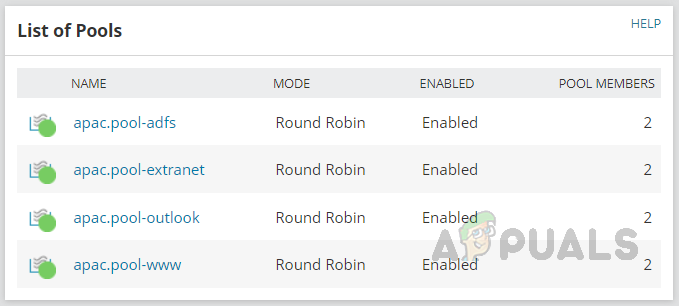

- Wenn Sie im linken Navigationsbereich auf die Registerkarte „Netzwerk“ gehen, können wir zahlreiche Informationen zu F5 BIG-IP sehen.

- Wir können die Gerätedetails und HA-Details sehen.

- Liste der virtuellen Server und deren Status.

- Liste der Pools, Status und Art der Mitglieder im Pool.

- Details zum HA-Server und sein Synchronisierungsstatus.

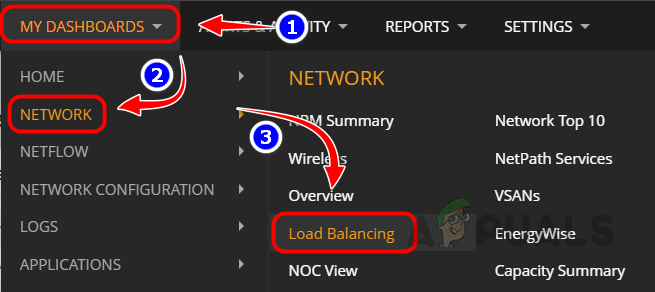

- Um weitere Informationen zu F5 BIG-IP zu erhalten, gehen Sie zu „Meine Dashboards“ und klicken Sie im Untermenü „Netzwerk“ auf „Lastausgleich“.

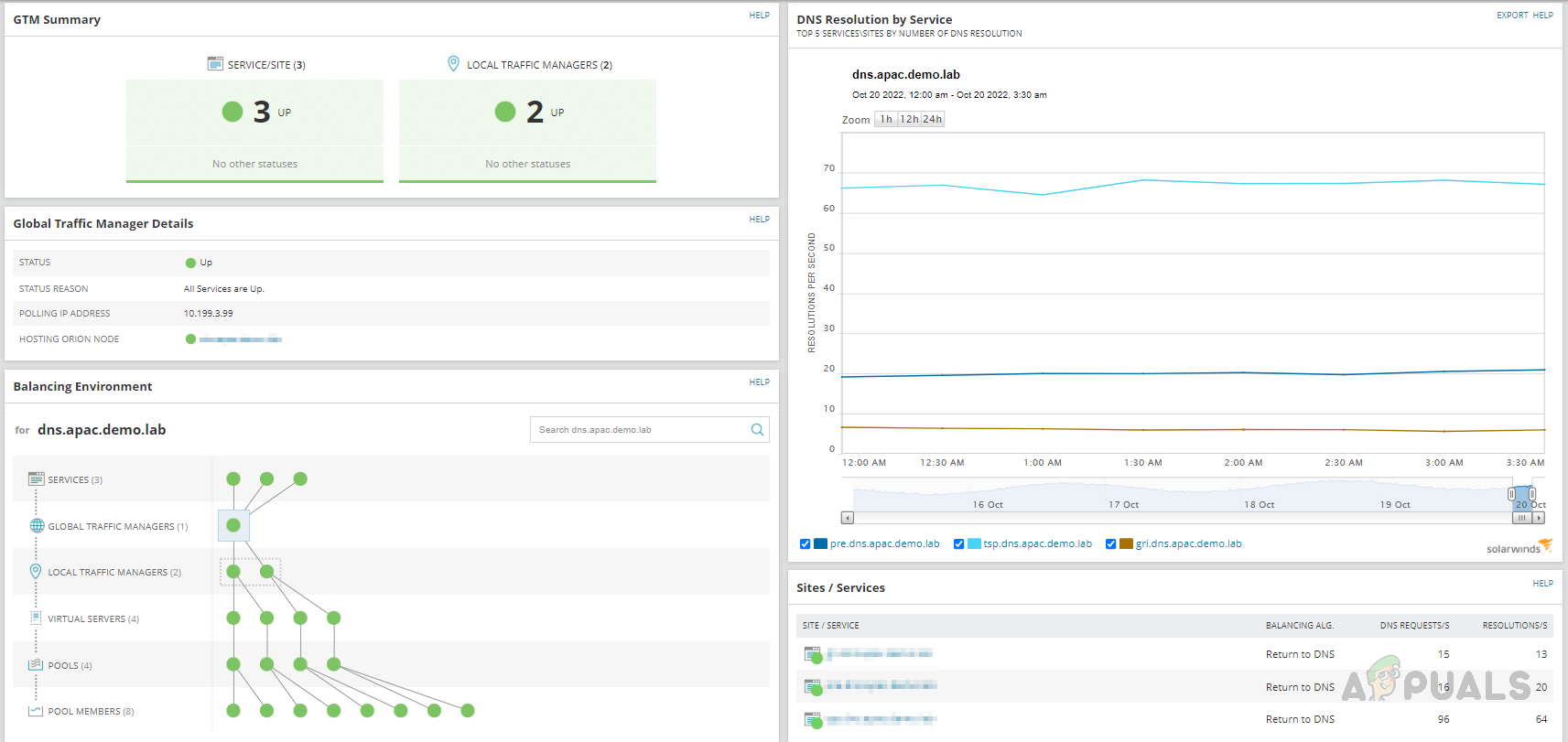

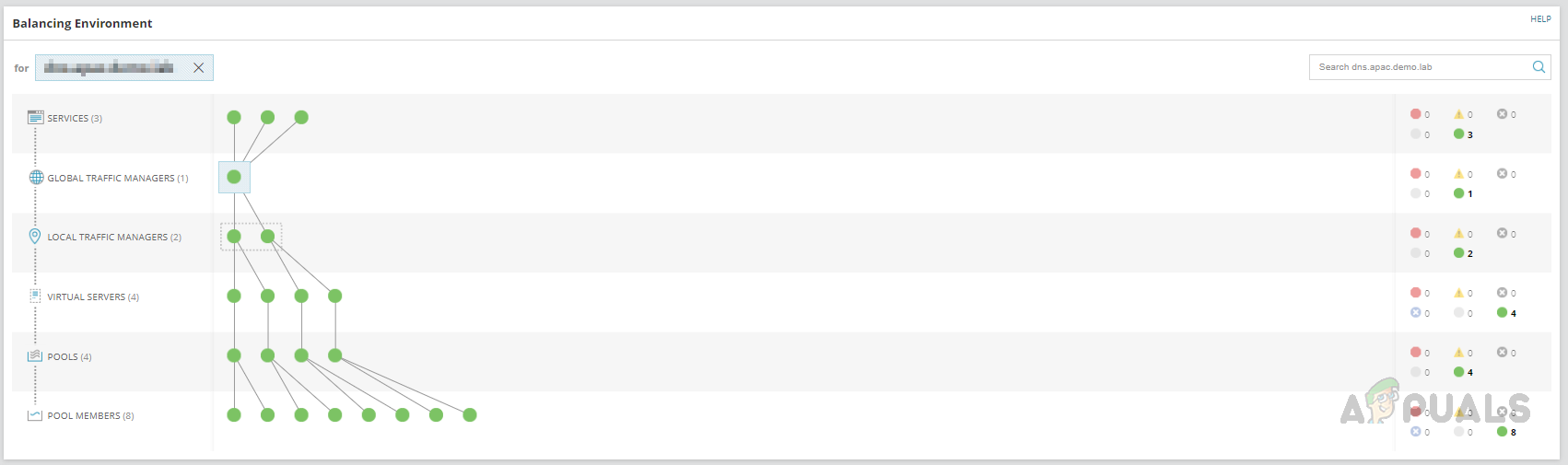

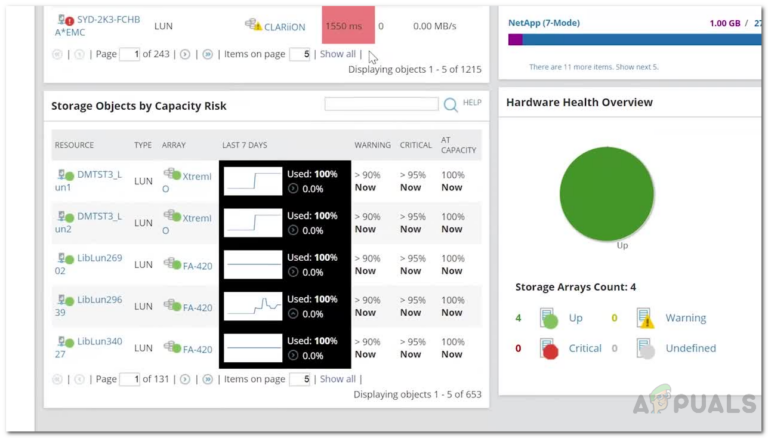

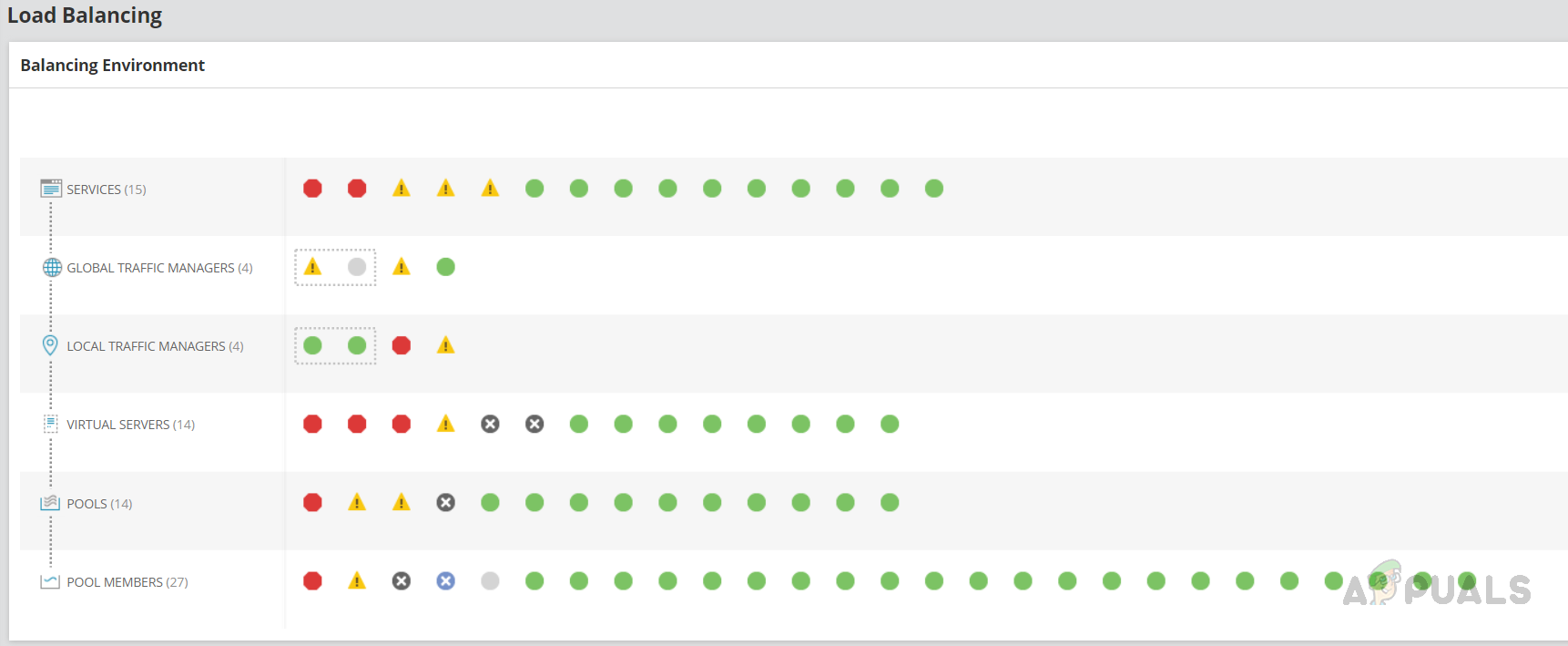

- Wir können die Gesamtzusammenfassung der Lastausgleichsumgebung sehen.

Aktueller Status von Diensten, globalen Verkehrsmanagern, lokalen Verkehrsmanagern, virtuellen Servern, Pools und Umfragemitgliedern. Durch Klicken auf jedes Objekt können wir die Details zum Objekt sehen.

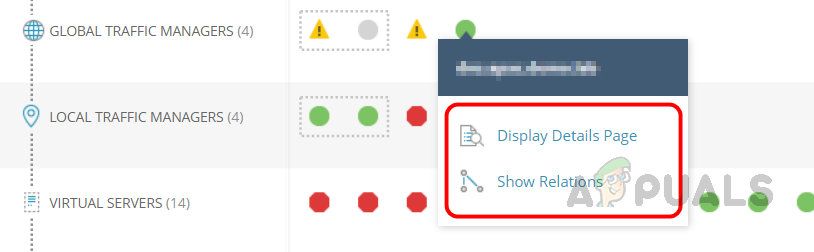

Aktueller Status von Diensten, globalen Verkehrsmanagern, lokalen Verkehrsmanagern, virtuellen Servern, Pools und Umfragemitgliedern. Durch Klicken auf jedes Objekt können wir die Details zum Objekt sehen. - Klicken wir auf ein beliebiges Objekt in den globalen Verkehrsmanagern und dann auf die Seite „Details anzeigen“, um die Details zum GTM anzuzeigen, oder auf „Beziehungen anzeigen“, um die Beziehungsdetails zu überprüfen.

- Auf der Detailseite finden wir alle Details zum GTM.

- Auf der Beziehungsseite können wir die Beziehungsdetails für den GTM sehen. Durch Klicken auf jedes Objekt in der Beziehung können wir weitere Details darüber erhalten.

Auf diese Weise können wir die in Solarwinds verfügbare Network Insight-Funktion nutzen, um die erweiterten Netzwerkgeräte und die wichtigen auf dem Gerät verfügbaren Parameter zu überwachen. Solarwinds bietet außerdem Standardwarnungen und Berichte für die Parameter. Außerdem können wir benutzerdefinierte Warnungen oder Berichte für die Parameter erstellen.

Wir können die Gesamtzusammenfassung auf der Knotenzusammenfassungsseite sehen, z. B. Knotendetails, Lastzusammenfassung, VPN-Tunnelstatus usw.

Wir können die Gesamtzusammenfassung auf der Knotenzusammenfassungsseite sehen, z. B. Knotendetails, Lastzusammenfassung, VPN-Tunnelstatus usw.

Aktueller Status von Diensten, globalen Verkehrsmanagern, lokalen Verkehrsmanagern, virtuellen Servern, Pools und Umfragemitgliedern. Durch Klicken auf jedes Objekt können wir die Details zum Objekt sehen.

Aktueller Status von Diensten, globalen Verkehrsmanagern, lokalen Verkehrsmanagern, virtuellen Servern, Pools und Umfragemitgliedern. Durch Klicken auf jedes Objekt können wir die Details zum Objekt sehen.