So erkennen Sie, ob jemand aus der Ferne auf Ihr iPhone zugreift

iPhones sind für ihre Sicherheit bekannt. Im Laufe der Jahre hat Apple regelmäßig Updates und Weiterentwicklungen herausgebracht, damit sich seine Benutzer keine Sorgen über den Verlust ihrer persönlichen Daten machen müssen.

Trotz dieser ständigen Sicherheitsverbesserungen sind iPhones nicht immun gegen Angriffe aus dem Internet. Wenn Cyberkriminelle diese bösartigen Elemente auf Ihren iPhones installieren können, können sie möglicherweise Zugriff auf alle Ihre Informationen erhalten.

Darüber hinaus kann Spyware per Fernzugriff auf Ihren Geräten installiert werden, sodass Hacker die vollständige Kontrolle über Ihr iPhone erhalten, ohne es auch nur zu berühren.

Der Gedanke, dass jemand Ihr iPhone ausspioniert, ist ziemlich beängstigend. In diesem Artikel haben wir einige bewährte Methoden zusammengestellt, um Hacker daran zu erkennen und zu hindern, aus der Ferne auf Ihr iPhone zuzugreifen.

Wie kann jemand aus der Ferne auf Ihr iPhone zugreifen?

iPhone | Unsplash

iPhone | Unsplash

Selbst wenn Sie Vorsichtsmaßnahmen wie Passwörter oder Gesichtssperren treffen, haben Cyberkriminelle noch immer ziemlich interessante Tricks auf Lager.

1. Schädliche Apps

Apple überprüft streng, welche Apps es in den Store schaffen. Dennoch ist es Hackern gelungen, ihre schädlichen Angriffe in einfachen Unterhaltungs-Apps zu verstecken.

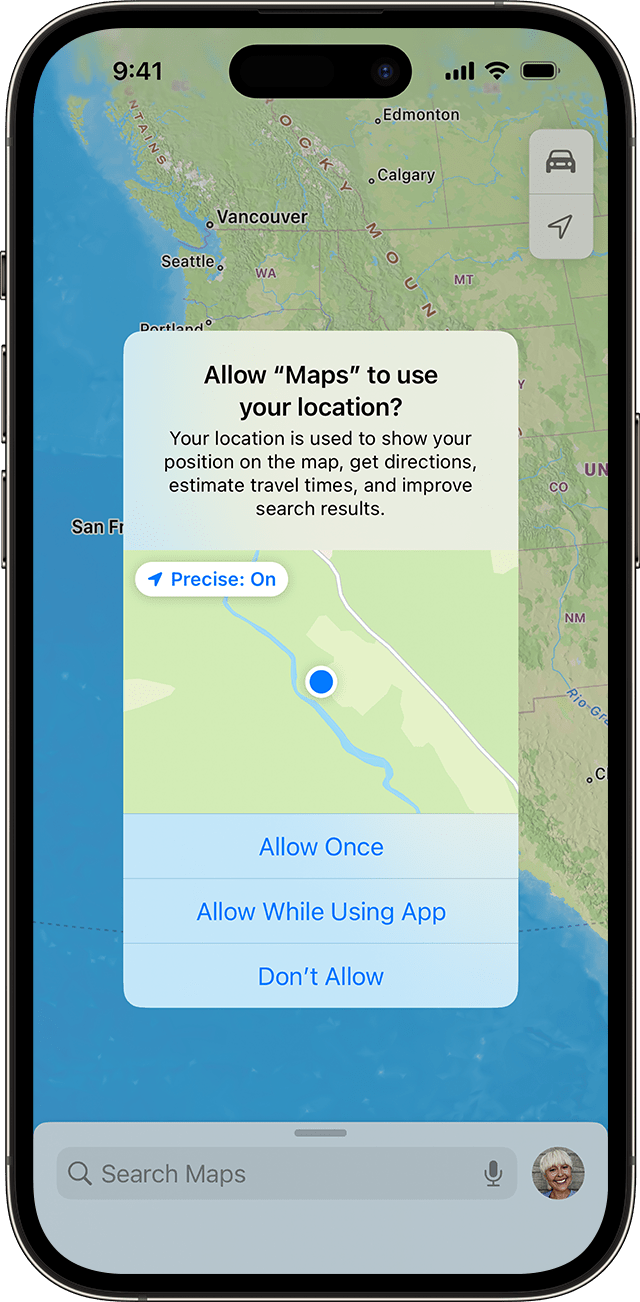

Sobald diese Apps auf Ihrem Telefon sind, können sie nicht nur auf Ihre persönlichen Daten, sondern auch auf Ihre Kamera und Ihr Mikrofon zugreifen. Überlegen Sie es sich deshalb gut, wenn Apps Sie um Berechtigungen bitten, und akzeptieren Sie diese dann.

Maps fordert auf dem iPhone die Standortberechtigung an | Apple

Maps fordert auf dem iPhone die Standortberechtigung an | Apple

Darüber hinaus wird beim Installieren von Apps auf Android-Geräten (selbst aus dem Play Store) empfohlen, diese nur aus vertrauenswürdigen Quellen mit positiven Nutzerbewertungen herunterzuladen. Installieren Sie keine APK-Dateien, wenn Sie sich nicht sicher sind oder nicht genau wissen, was Sie tun.

Bleiben Sie außerdem bei den offiziellen Apps im App Store und laden Sie keine IPA-Dateien herunter, wenn Sie nicht sicher sind.

2. Phishing

Unter Phishing versteht man das Versenden gefälschter E-Mails und irreführender URLs, um Benutzer dazu zu verleiten, diese zu öffnen oder schädliche Dateien herunterzuladen. Normalerweise werden diese Nachrichten so gestaltet, dass sie von seriösen Quellen stammen, in Wirklichkeit aber von Cyberangreifern.

Wenn Sie also jemals eine Nachricht oder E-Mail erhalten, in der Sie aufgefordert werden, eine bestimmte URL zu öffnen oder Ihre Informationen zu senden, öffnen Sie diese Phishing-Links nicht. Seien Sie vorsichtig und vermeiden Sie das Öffnen verdächtiger Links.

3. Gehacktes iCloud-Konto

iCloud ist eine direkte Verbindung zu allem, was sich auf Ihrem iPhone befindet. Wenn Ihre Kontodaten kompromittiert werden, können Hacker auf Ihre Passwörter und Einstellungen zugreifen und Sie sogar über „Mein iPhone suchen“ verfolgen.

iCloud | Apple

iCloud | Apple

Wenn Ihnen bei Ihrer iCloud ein seltsames Verhalten auffällt, z. B. nicht funktionierende Passwörter oder seltsame Anmeldebenachrichtigungen, melden Sie es sofort, ändern Sie Ihr Passwort und melden Sie sich im Idealfall überall ab und nur bei den wichtigsten Geräten manuell wieder an.

Anzeichen dafür, dass auf Ihr iPhone aus der Ferne zugegriffen wird

Wenn jemand per Fernzugriff auf Ihr iPhone zugreift, besteht eine gute Chance, dass Ihr Telefon eines oder mehrere dieser Anzeichen aufweist.

- Schnelle Entladung des Akkus: Wenn der Akku Ihres iPhones plötzlich schneller als gewöhnlich leer wird, kann dies ein Zeichen dafür sein, dass im Hintergrund schädliche Apps ausgeführt werden.

- Höherer Datenverbrauch: Wenn Sie einen unerwarteten Anstieg des Datenverbrauchs feststellen, liegt das daran, dass Ihr iPhone Ihre Informationen an das Telefon des Hackers sendet.

- Telefon erhitzt sich: Aufgrund dieser schädlichen und einfallsreichen Hintergrundprozesse zeigen die meisten iPhones auch Anzeichen einer Erhitzung.

- Seltsame Popups: Obwohl dies nicht häufig vorkommt, ist es sicher, dass auf Ihrem iPhone Malware installiert ist, wenn auf Ihrem iPhone seltsame Popups angezeigt werden.

- Kennwort- und Kontoänderungen: Wenn Sie sich nicht mit Ihren üblichen Kennwörtern anmelden können, ist dies ein klares Warnsignal dafür, dass jemand auf Ihre Anmeldeinformationen zugegriffen hat.

- Leistungseinbuße: Wenn Ihr Telefon Anzeichen von Verzögerungen und Leistungseinbußen aufweist, bedeutet dies insgesamt, dass mehr Apps im Hintergrund ausgeführt werden, als es verarbeiten kann.

Wir verfügen außerdem über eine ausführliche Anleitung, wie Sie feststellen können, ob Ihr Telefon abgehört wird. Lesen Sie sich diese durch, um mehr über die Feinheiten zu erfahren, wie Hacker heimlich die Kontrolle über Ihr Telefon erlangen und Sie ausspionieren.

Wie können Sie sehen, wer Zugriff auf Ihr iPhone hat?

Sehen wir uns nun an, wie Sie feststellen können, ob jemand heimlich auf Ihr iPhone zugreift:

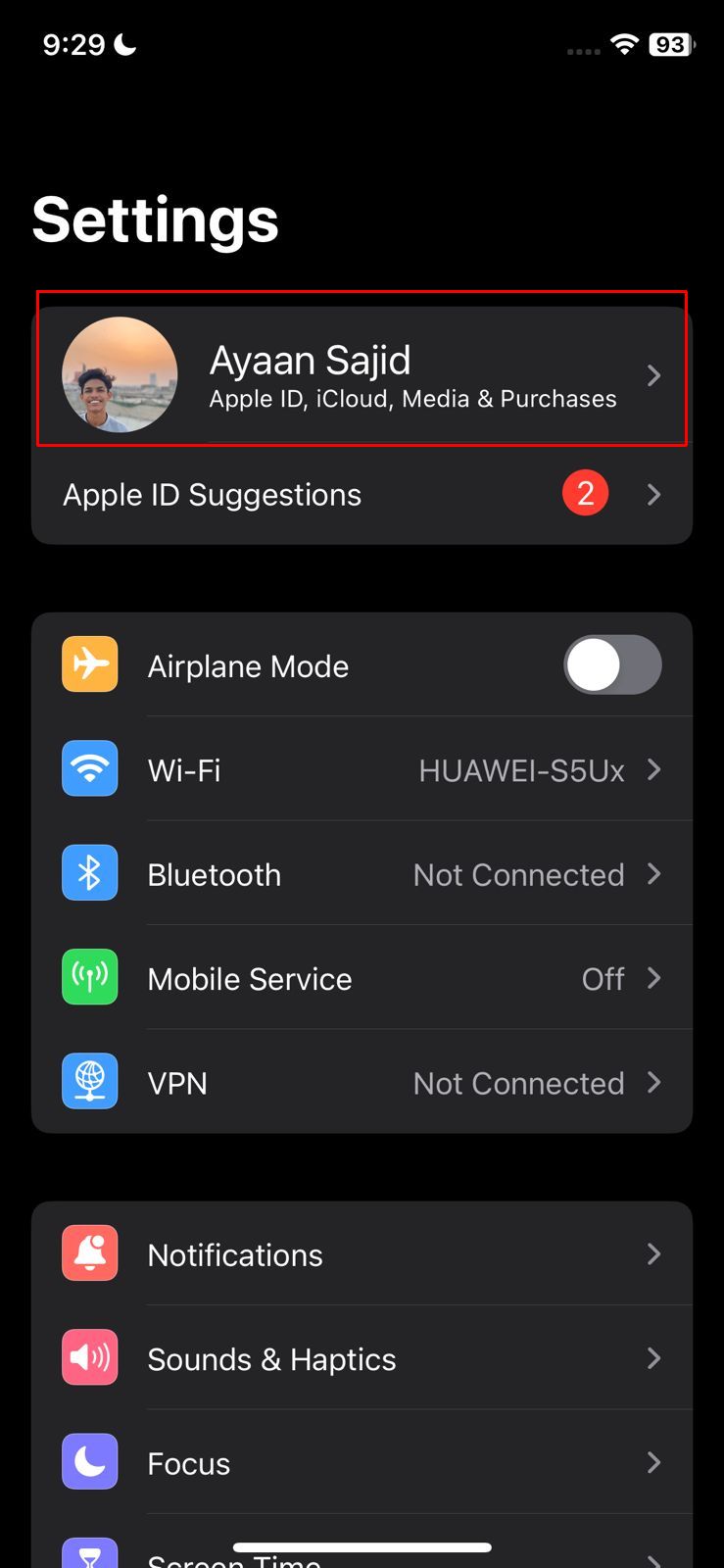

1. Überprüfen Sie, ob es zu unbefugten Anmeldungen kommt

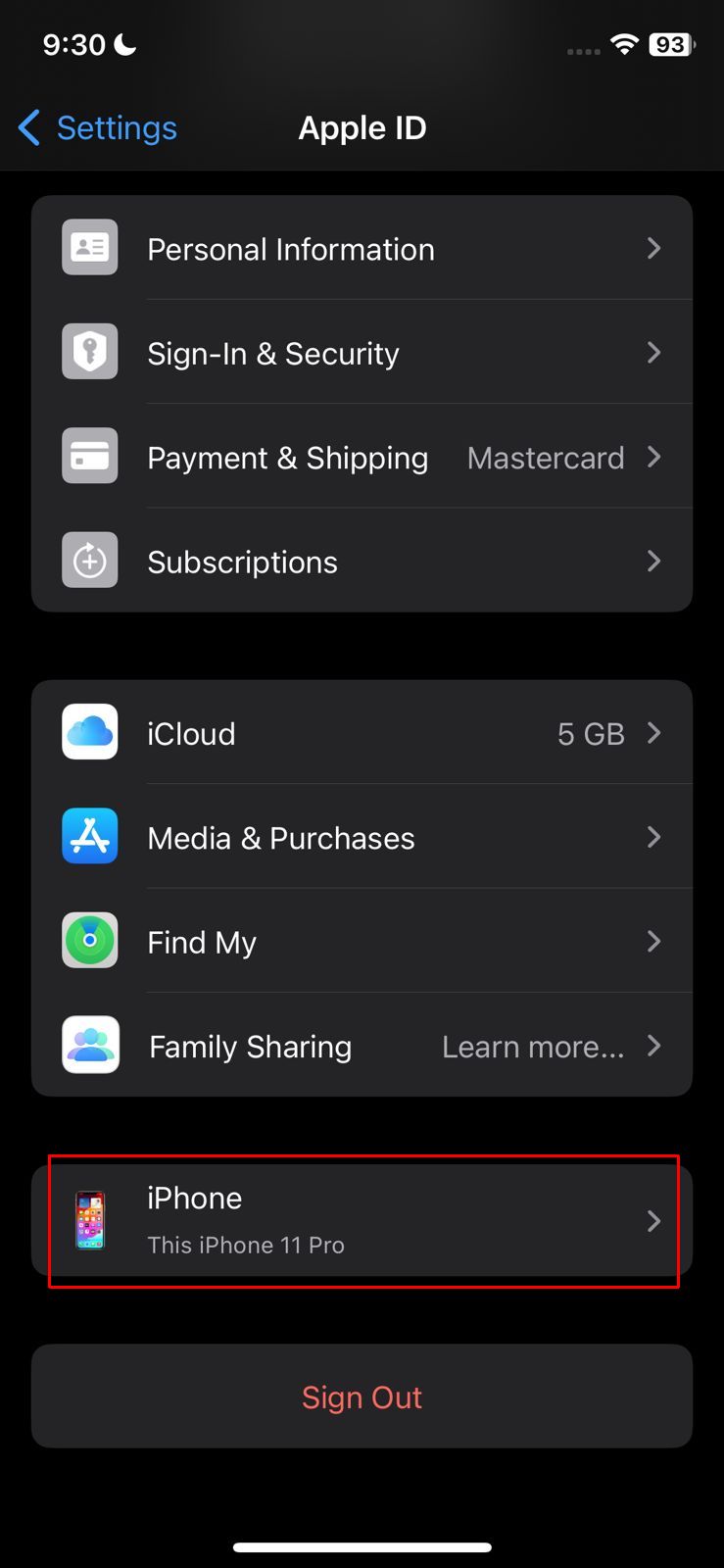

In den Einstellungen finden Sie alle Geräte, die mit Ihrem iPhone verbunden sind. Wenn Sie ein Gerät finden, das dort nicht sein sollte, führen Sie diese Schritte aus:

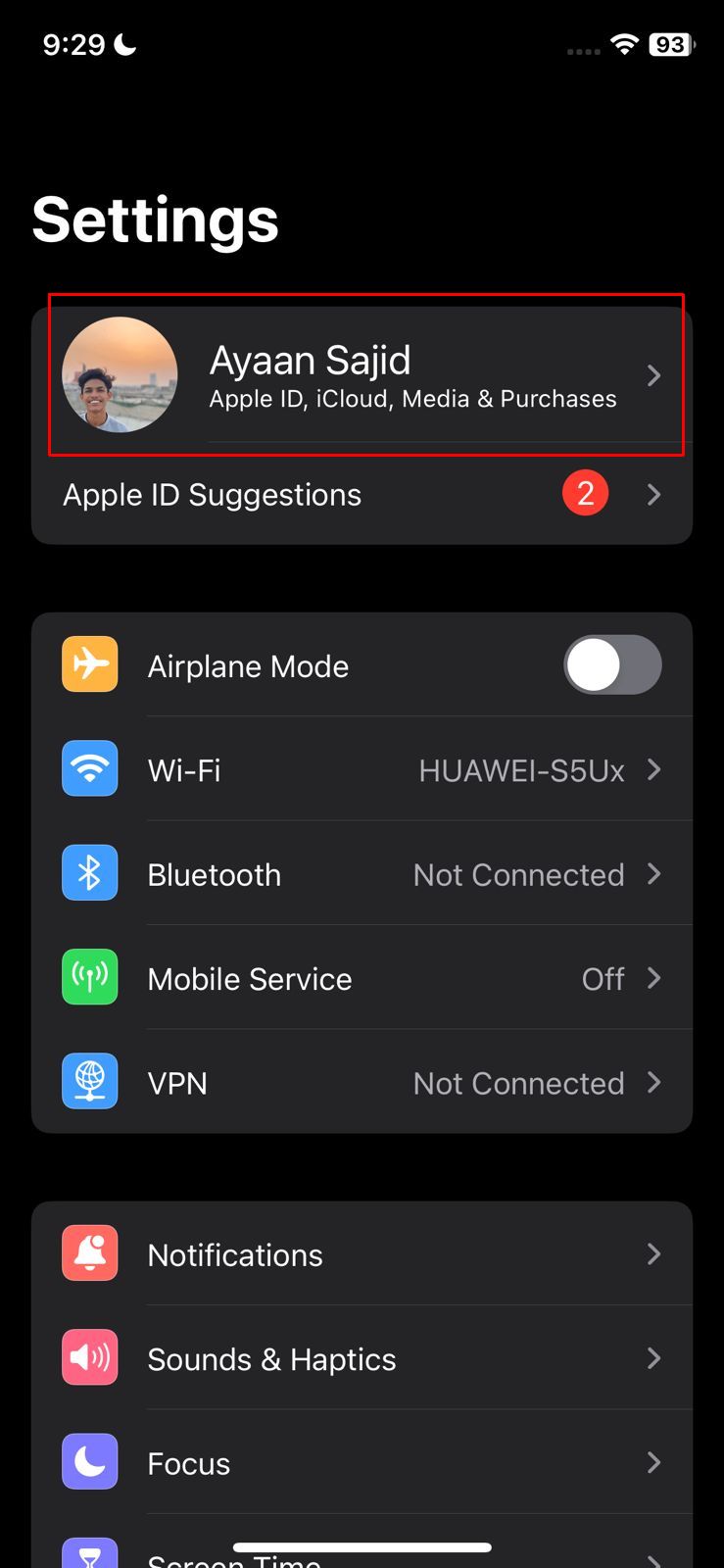

- Gehen Sie zu den Einstellungen Ihres iPhones und tippen Sie auf Ihre Apple-ID.

- Scrollen Sie bis zum Ende nach unten und Sie finden alle Geräte, die mit Ihrer Apple-ID verbunden sind.

Geräte anzeigen

Geräte anzeigen - Um ein Gerät zu entfernen, tippen Sie einfach auf das unbekannte Gerät und wählen Sie die Option „Aus Konto entfernen“.

2. Gesichts- oder Touch-ID ändern

Mit den folgenden Schritten können Sie auch überprüfen, ob auf Ihrem Gerät unerwartete alternative Face ID-Profile oder zusätzliche Fingerabdrücke eingerichtet sind:

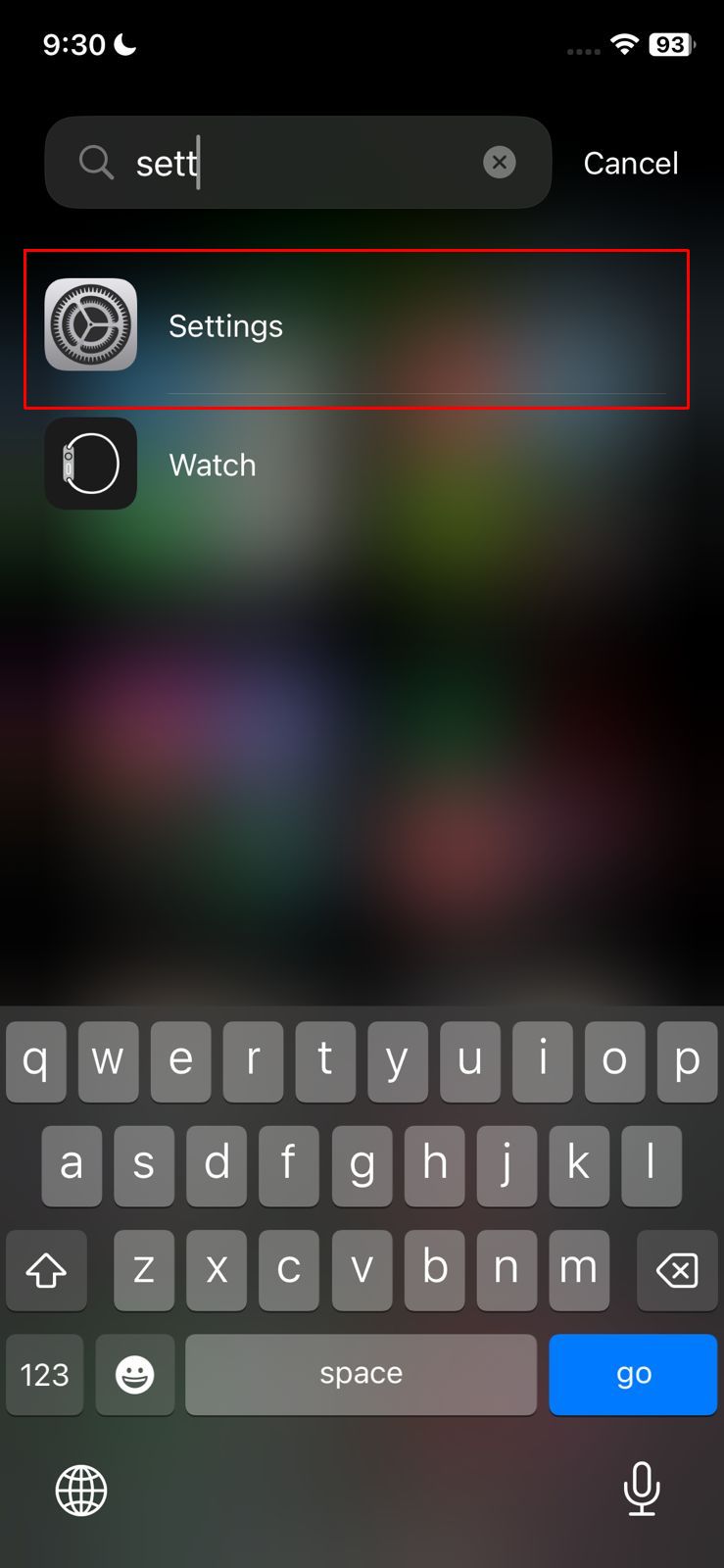

- Öffnen Sie die „Einstellungen“ auf Ihrem iPhone

Wählen Sie Einstellungen

Wählen Sie Einstellungen - Sobald Sie angemeldet sind, scrollen Sie zu „Touch ID & Passcode“.

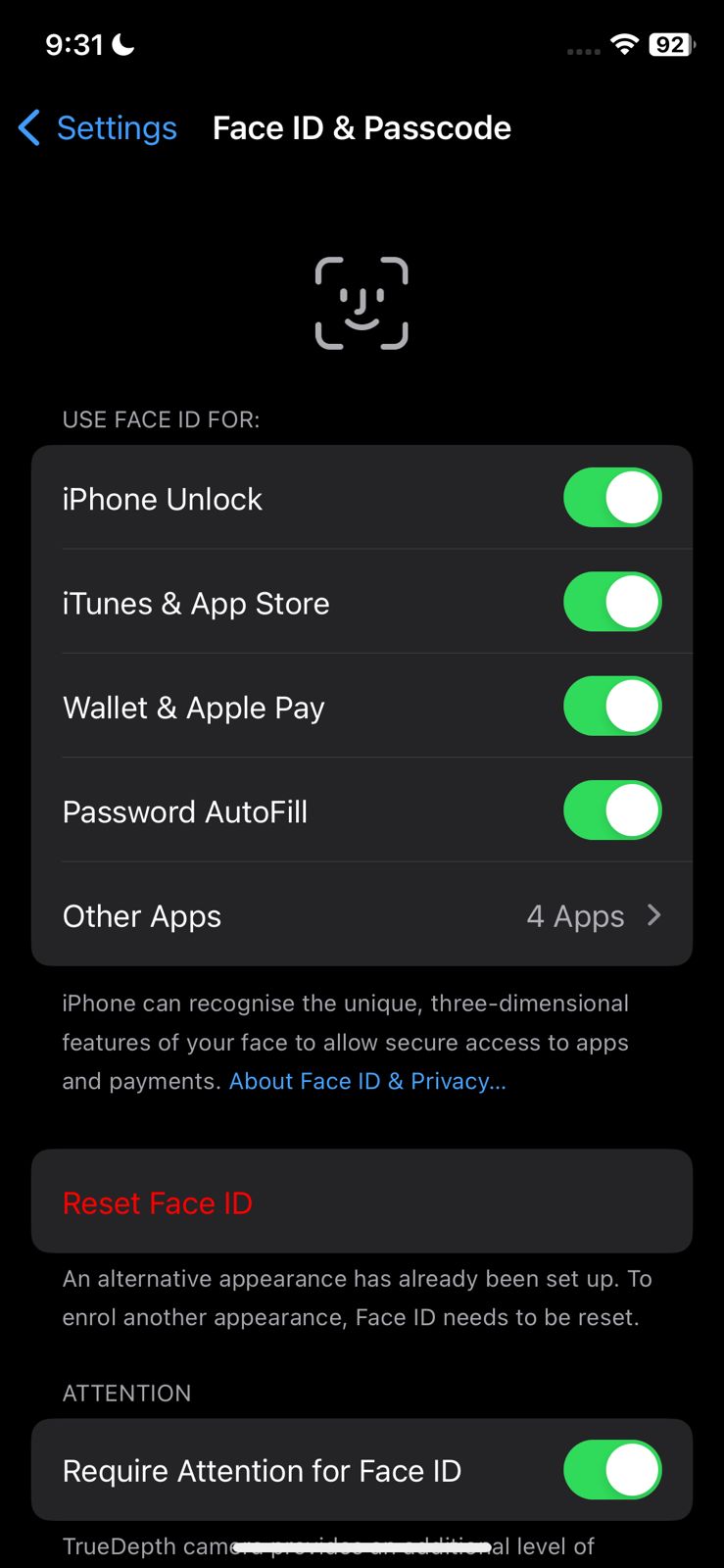

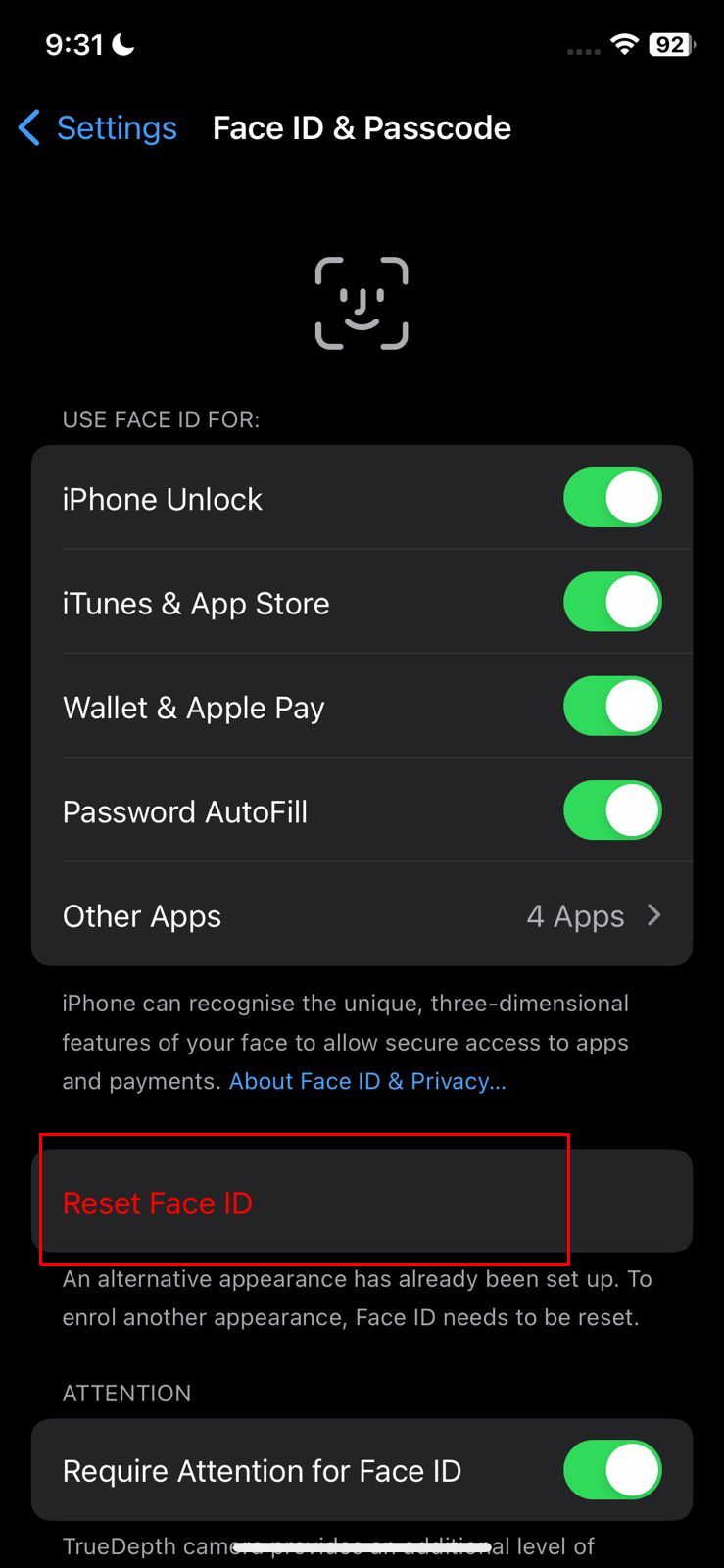

Suchen Sie nach nicht erkannten Passcodes

Suchen Sie nach nicht erkannten Passcodes Wenn Sie zusätzliche Fingerabdrücke oder Gesichts-IDs sehen, tippen Sie auf die Option „Gesichts-ID zurücksetzen“, um sie zu löschen.

Tippe auf „Face ID zurücksetzen“

Tippe auf „Face ID zurücksetzen“

Nachdem Sie Ihre vorhandenen Touch- oder Face-IDs gelöscht haben, ersetzen Sie sie durch neuere und sicherere.

3. Zwei-Faktor-Authentifizierung

Wenn Sie die Zwei-Faktor-Authentifizierung aktiviert haben, sehen Sie sich Ihre Liste der vertrauenswürdigen Geräte an, um sicherzustellen, dass Sie alle erkennen. Wenn Sie sie noch nicht aktiviert haben, können Sie dies mit den folgenden Schritten tun:

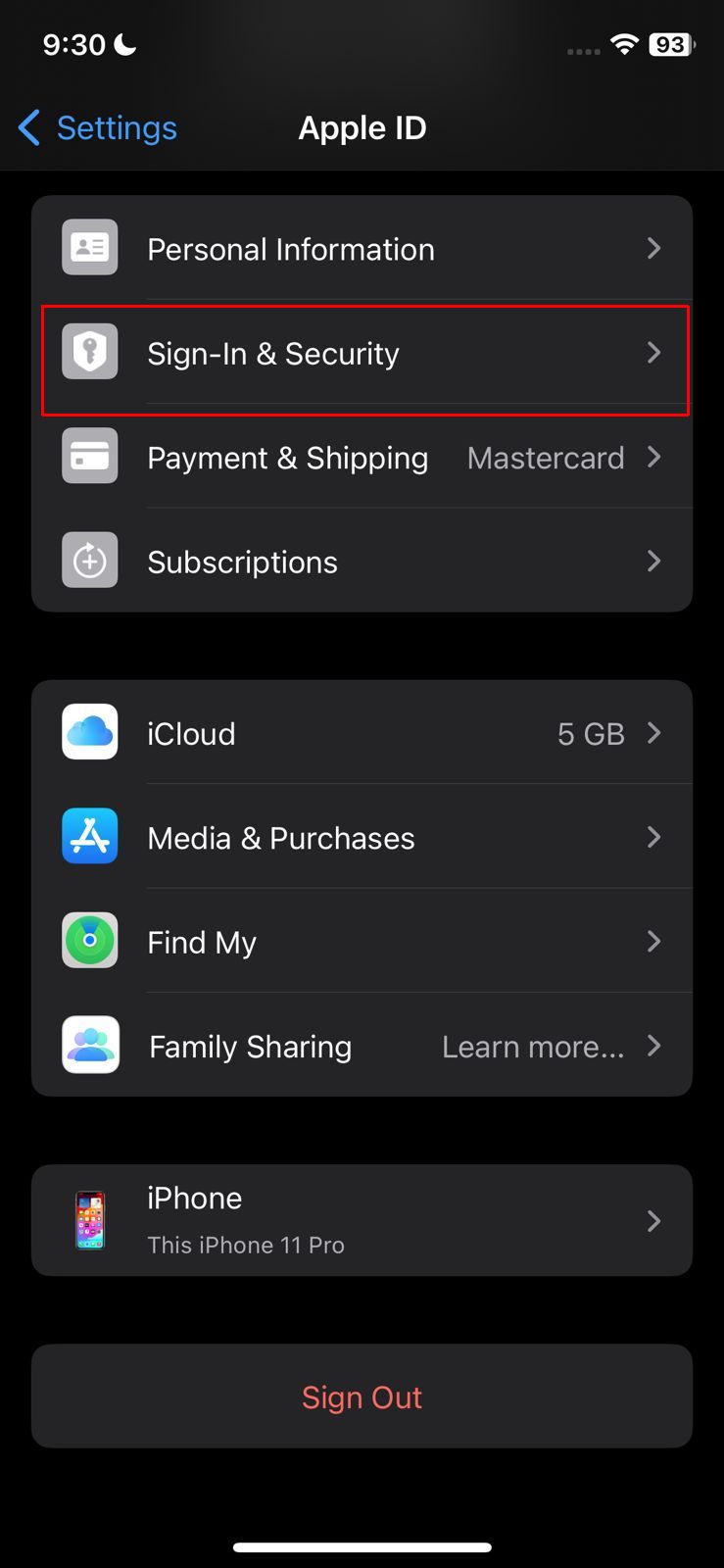

- Starten Sie die Einstellungen Ihres iPhones und tippen Sie auf Ihre Apple-ID.

Tippen Sie auf Ihre Apple-ID

Tippen Sie auf Ihre Apple-ID - Drücken Sie anschließend die Option „Passwort und Sicherheit“.

Gehen Sie zu „Anmeldung und Sicherheit“

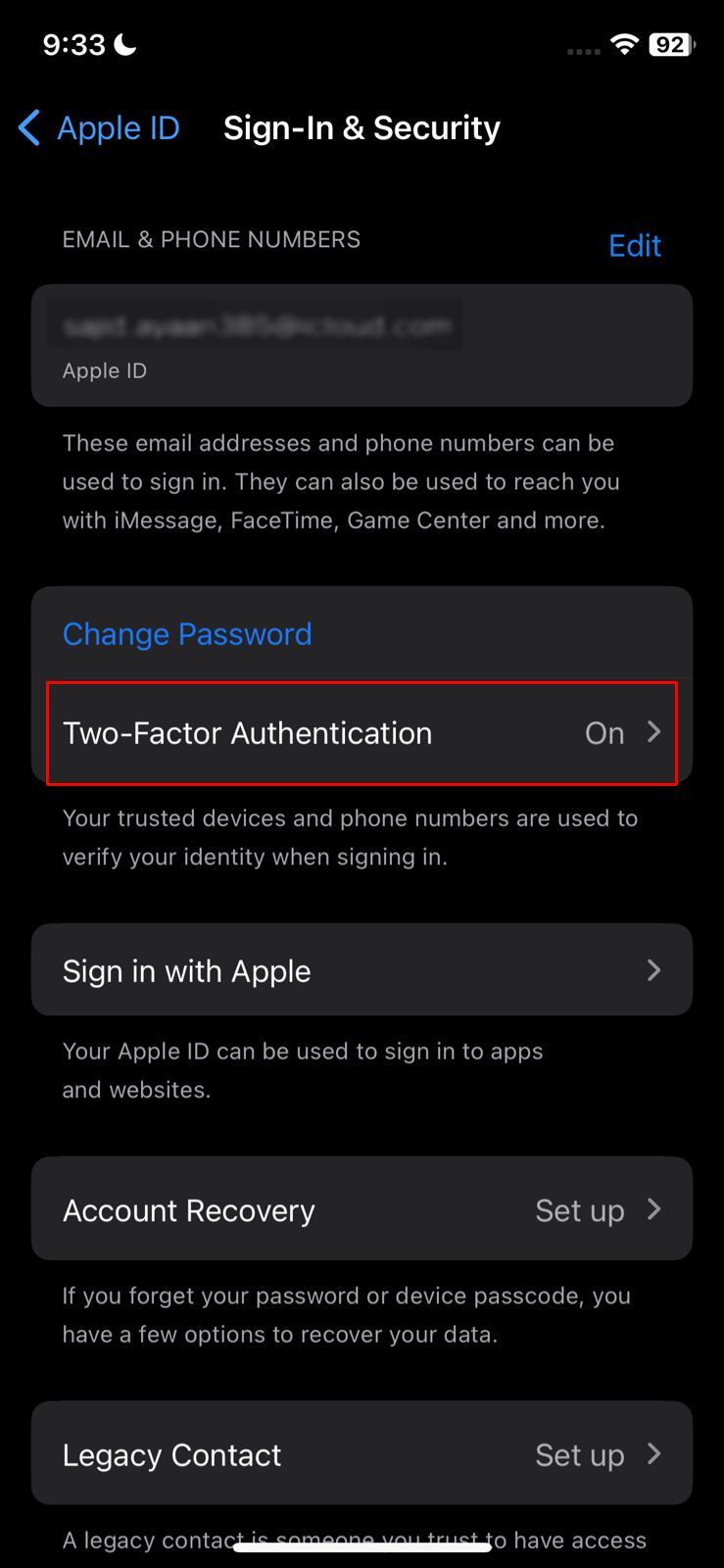

Gehen Sie zu „Anmeldung und Sicherheit“ - Aktivieren Sie in den Einstellungen „Anmeldung und Sicherheit“ die „Zwei-Faktor-Authentifizierung“, um jedes Mal eine E-Mail oder SMS zu erhalten, wenn jemand versucht, sich bei Ihrem Gerät anzumelden.

Zwei-Faktor-Authentifizierung aktivieren

Zwei-Faktor-Authentifizierung aktivieren

Überprüfen Sie Authentifizierungsanfragen sorgfältig, um sicherzustellen, dass sie nicht von einem Gerät stammen, das Sie nicht autorisiert haben.

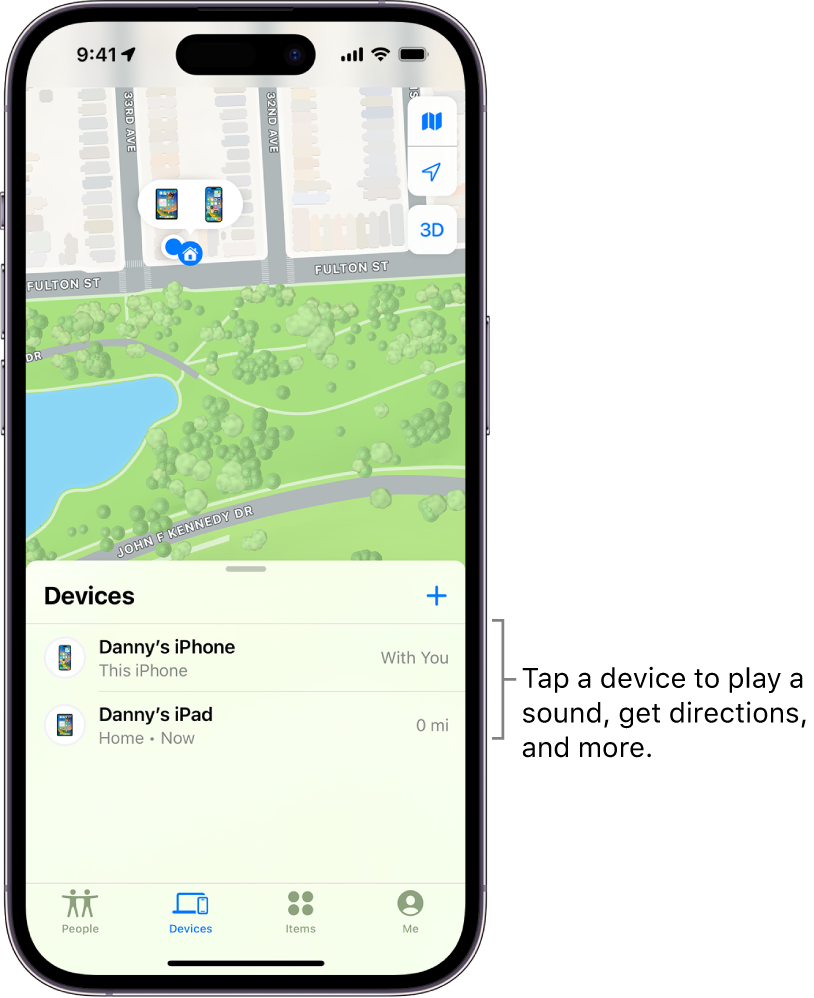

4. Geräteüberwachung über „Mein iPhone suchen“

„Mein iPhone suchen“ ist eine integrierte Funktion, die dabei hilft, ein verlorenes oder verlegtes iPhone zu orten. Es kann jedoch auch ein praktisches Tool sein, um unbefugten Zugriff zu erkennen.

Wenn jemand Ihre Apple-ID-Anmeldeinformationen hat, kann er möglicherweise Ihren Standort über „Mein iPhone suchen“ verfolgen oder sogar Töne abspielen, das Gerät als verloren markieren oder es löschen. Wenn jemand Sie in böswilliger Absicht verfolgt, stellen Sie möglicherweise fest, dass Ihr Gerät unerwartet den Ton „Mein iPhone suchen“ abspielt oder Sie eine Benachrichtigung erhalten, dass Ihr Gerät als verloren markiert wurde.

Überprüfen:

- Öffnen Sie die App „Wo ist?“ auf einem anderen Apple-Gerät oder greifen Sie über das Internet darauf zu unter iCloud.com.

- Überprüfen Sie, ob unter Ihrer Apple-ID unbekannte Geräte aufgelistet sind. Hierzu müssen Sie sich anmelden.

- Wenn Sie ein Gerät bemerken, das dort nicht hingehören, betrachten Sie das als Warnsignal und entfernen Sie es sofort.

Geräte in Ihrem „Wo ist?“-Netzwerk | Apple

Geräte in Ihrem „Wo ist?“-Netzwerk | Apple

Tipps, um zu verhindern, dass jemand aus der Ferne auf Ihr iPhone zugreift

Die Anzeichen eines Fernzugriffs zu erkennen, ist eine Sache, dies in Zukunft zu verhindern, ist eine andere. Hier sind ein paar schnelle Tipps, die Sie befolgen sollten, um zu verhindern, dass Hacker aus der Ferne auf Ihr iPhone zugreifen.

- Lassen Sie Ihr Telefon niemals unbeaufsichtigt

- Verwenden Sie nach Möglichkeit immer die Zwei-Faktor-Authentifizierung (2FA)

- Halten Sie Ihre Apps und iOS-Versionen auf dem neuesten Stand.

- Verwenden Sie sichere und eindeutige Passwörter für iCloud und Apple ID

- Verwenden Sie öffentliches WLAN niemals ohne VPN

- Seien Sie vorsichtig bei verdächtigen Links und Nachrichten

- Installieren Sie Apps immer aus vertrauenswürdigen Quellen.

- Überprüfen Sie die Berechtigungen für die von Ihnen verwendeten Apps.

Abschluss

Mobiltelefone sind zu einem unserer persönlichsten Besitztümer geworden. Doch selbst wenn Sie ein iPhone besitzen, besteht das Risiko, in eine Cyberfalle zu tappen. Und der beste Weg, um zu vermeiden, Opfer dieser Fallen zu werden, besteht darin, Ihr iPhone im Auge zu behalten. Indem Sie die Apps überwachen, die Sie herunterladen, bis hin zu Ihrem gesamten Telefonverhalten, können Sie sicherstellen, dass niemand in die Nähe Ihres iPhones kommt.

FAQs

Kann Antivirensoftware vor Fernzugriff schützen?

Antivirensoftware schützt Ihr Telefon wirksam vor verschiedener Spyware. Sie kann Malware erkennen und entfernen, bietet Schutz vor Phishing und vieles mehr.

Sind iPhones sicherer als Android-Geräte?

Obwohl kein Gerät vor Hackern sicher ist, sind Apple iPhones für Hacker im Allgemeinen schwer zu knacken. Faktoren wie automatische Software-Updates, die hohen Kosten für das Hacken von iPhones und eingeschränkte Anpassungsmöglichkeiten machen iPhones zur sichereren Wahl.

Kann ein VPN mein iPhone vor Fernzugriff schützen?

VPNs können zum Schutz vor Fernzugriffen auf Ihr iPhone beitragen, indem sie Ihre Internetverbindung verschlüsseln und Ihre IP-Adresse maskieren. Dadurch wird es für Unbefugte schwieriger, Fernzugriff auf Ihr Gerät zu erhalten.

Geräte anzeigen

Geräte anzeigen Wählen Sie Einstellungen

Wählen Sie Einstellungen Suchen Sie nach nicht erkannten Passcodes

Suchen Sie nach nicht erkannten Passcodes Tippe auf „Face ID zurücksetzen“

Tippe auf „Face ID zurücksetzen“ Tippen Sie auf Ihre Apple-ID

Tippen Sie auf Ihre Apple-ID Gehen Sie zu „Anmeldung und Sicherheit“

Gehen Sie zu „Anmeldung und Sicherheit“ Zwei-Faktor-Authentifizierung aktivieren

Zwei-Faktor-Authentifizierung aktivieren